[Interview] [Update 16.03.2026] Rencontre exclusive avec Gr0lum : l'homme qui à mis à terre YGG Torrent

-

[Update du 16.03.2026] Ajout de questions qui me semblait intéressantes.

Le 3 mars 2026, dans la nuit, YGGTorrent s’éteint. Pas sous les coups d’une opération policière, pas suite à une décision de justice, pas à cause de l’ARCOM. Sous les coups d’un seul homme, un hacker qui se fait appeler Gr0lum.

En neuf ans, ni les FAI, ni les ayants droit, ni les blocages successifs n’avaient réussi à couler le plus grand tracker francophone, classé dans le top 35 des sites les plus visités de France, générant selon le dossier publié entre 5 et 8,5 millions d’euros par an, avec un pic à 490 000 euros sur le seul mois de janvier 2026.

Il a suffi d’un port

SphinxQLouvert sans authentification, d’un Directory Listing actif, et d’un mot de passe administrateur stocké en clair dans un fichier lisible par n’importe qui.Quatre serveurs détruits. Sept bases de données vidées. Une archive de 11 Go rendue publique, soit près de 30 Go décompressée. 6,6 millions de comptes exfiltrés.

Ce que Gr0lum semble avoir trouvé derrière la porte une fois entrée, c’est une autre histoire :

- Un fichier

Security.phpqui interceptait les numéros de carte bancaire complets : PAN, CVV, date d’expiration, nom du titulaire, avant même leur transmission au processeur de paiement. 54 776 cartes concernées. - Un script déguisé en gestionnaire d’images qui scannait les wallets crypto (Phantom, MetaMask) de chaque visiteur.

- Un système de blanchiment via 36 fausses boutiques en ligne, PayPal/Stripe, Tornado Cash, puis conversion en Monero.

- Des attaques DDoS commandées sur

stresscat.rucontre les trackers concurrents, toutes les deux minutes, en automatique. - …

Le tout, pendant que les modérateurs bossaient bénévolement.

Gr0lum a tout documenté en 15 phases dans un dossier technique public, le YGGLeak, qui se lit comme un writeup de pentest, mais dont les révélations ont la portée d’une bombe judiciaire.

Depuis, Destroy/Oracle nie beaucoup de chose dans un communiqué officiel et promet un retour de YGG Torrent via un nouveau nom de domaine qui semble à l’écriture de cette introduction, hors ligne.

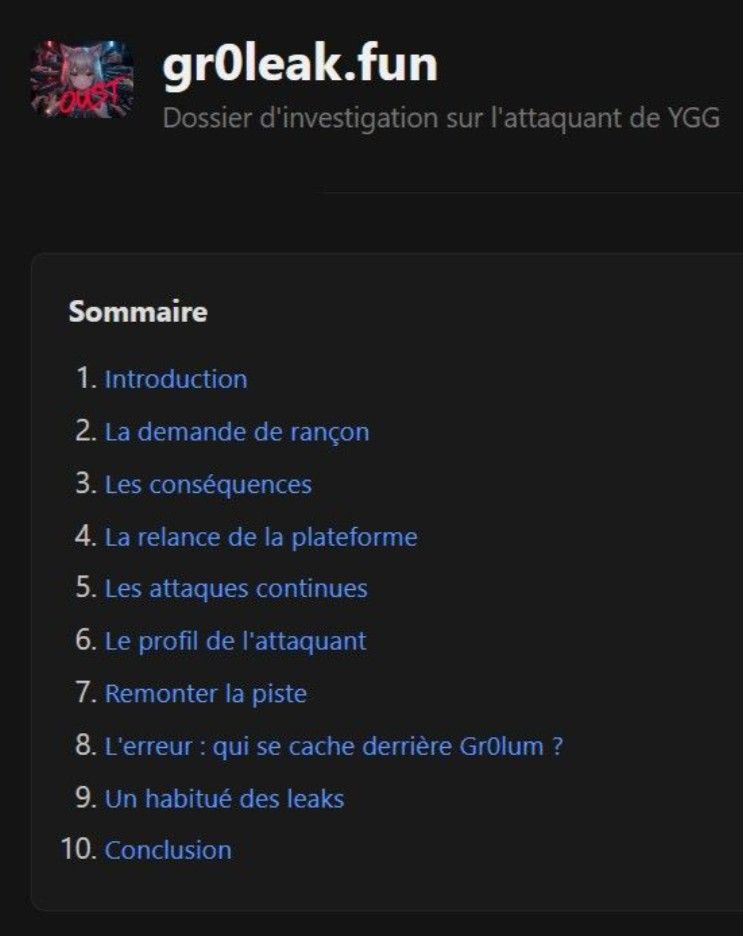

EDIT: J’ai appris dans la soirée, la diffusion le 12 mars, d’un dossier sur Gr0lum via gr0leak.fun.

– Ce dossier semble semble avoir été créé pour :

- Contester certaines affirmations du leak YGG

- Remettre en cause la crédibilité de gr0lum

- Présenter la version des administrateurs YGG

- Répondre aux accusations techniques et financières.

–> L’intéressé répond aussi à ces accusations dans cette interview.

EDIT: Destroy affirme de nouveau qu’aucun retour de YGG n’est prévu :

Dans ce contexte chaud bouillant actuellement dans la communauté warez, digne des twists des meilleures série TV, j’ai voulu creuser un peu plus les motivations de ce leak et Gr0lum a accepté de répondre à mes questions.

À noter que cette interview s’inscrit dans une démarche d’information et de compréhension de l’affaire. Elle ne constitue pas une prise de position de planete-warez. Les propos tenus restent ceux de l’interviewé et nous encourageons les lecteurs à garder un esprit critique face aux éléments présentés, et chacun est libre de se faire sa propre opinion.

Le dossier, tu l’as écrit pour qu’il soit compris de tout le monde, pas que des techos. C’était une décision éditoriale consciente, ou ça vient naturellement comme ça ?

C’est totalement conscient. La partie intrusion n’est que la moitié du travail, l’autre moitié consiste à réussir à produire un document assez clair pour que chaque étape soit compréhensible par quelqu’un qui n’est pas spécialiste. C’était la raison principale de ce choix éditorial.

La deuxième raison, c’est la transparence. Je savais que certains éléments seraient contestés, donc documenter précisément la chaîne d’exploitation permettait simplement de rendre les faits vérifiables par n’importe qui.

Le point d’entrée, c’est finalement assez artisanal : un

favicondont tu calcules lehash Shodanpour trouver le serveur de pré-prod, unSphinxQLsur leport 9306sans la moindre auth, un Directory Listing ouvert. Le mot de passe administrateur stocké en clair dans un fichier accessible. Pour un site qui encaissait un demi-million d’euros par mois, tu t’attendais à ça ?Oui et non. Ce genre de négligences, tu les retrouves même dans de grandes entreprises : un serveur mal configuré et des

GPOtrop permissives, et tu peux poutrer toute l’infra. Ce sont des cas de figure que je croise souvent, donc non, je ne suis pas spécialement étonné d’avoir trouvé une machine de pré-prod aussi vulnérable.Ce qui m’a surpris, en revanche, c’est qu’une fois dedans, tout le reste a suivi aussi facilement. Le tracker, la boutique, le forum : c’était le même niveau de laisser-aller partout. On a vraiment l’impression que la sécurité n’a jamais été une priorité dans l’infra.

Dans le dossier, tu écris : “La partie hack est terminée. Tout ce qui suit est de la post-exploitation.” C’est à quel moment précis que tu as réalisé que tu avais les clés de toute la baraque ?

La partie « hack » est assez courte. Pour moi, ça se résume au fait de détourner un service prévu pour indexer des données en lui faisant lire un mot de passe. Après, c’est de la collecte : le

FileZillaest très bavard et le navigateur donne les mots de passe, les pivots de machine en machine se font assez facilement.La partie boutique a demandé un peu plus de travail. Il fallait exploiter un

CloudPanelvulnérable et passer par duFastCGI cross-userpour accéder aux basesWooCommerce, mais même là, ça reste une chaîne d’exploitation assez directe. Le hack en soi a duré très peu de temps.Tout le vrai travail, c’est ce qui vient après : collecter, recouper, documenter. Le moment où j’ai compris que l’infrastructure entière était compromise, c’est quand les clés privées du tracker sont apparues. Quand elles sont découvertes, ça compromet l’intégrité du tracker tout entier.

Security.php, un contrôleurCodeIgniterde 1,6 Ko, en production, qui récupère le PAN, le CVV, la date d’expiration et le nom du titulaire, les fait transiter en clair par le serveur YGG avant de les relayer versSingularityvia un formulaire cache auto-soumis. Et une redirection silencieuse versgoogle.comquand le token est invalide, technique classique d’anti-analyse. Tu ne peux pas affirmer avec certitude que ce fichier a servi à du skimming, tu l’écris toi-même. Mais sincèrement, tu en penses quoi ?Je profite de ta question pour éclaircir certaines choses que j’ai pu voir passer. Aucune CB n’a été trouvée stockée sur aucun des serveurs, aucune donnée bancaire n’a été exfiltrée. Destroy gardait des logs des paiements, point. Donc non, je n’ai aucune preuve que des cartes ont été clonées ou stockées quelque part, et c’est exactement pour ça que j’ai tenu à le mentionner dans le dossier.

Par contre, ce que j’ai observé, ce sont des mécanismes d’interception. Le code source est consultable dans le leak, n’importe qui peut vérifier. Les données bancaires transitent en clair par le serveur YGG, justement via des formulaires cachés et des redirections silencieuses. Ce sont des techniques que tu retrouves dans de vrais cas de skimming. Il n’y a AUCUNE raison légitime de faire transiter les données des cartes bleues de ses clients en clair sur son propre serveur avant de les envoyer au processeur de paiement.

Pour faire simple, pour les moins « techos », imagine que tu veux payer à Carrefour. Tu sors ta CB, tu la tends à la caissière, mais un autre type la saisit au passage, la regarde recto verso et la donne à la caissière à ta place. Tu as bien payé, mais quelqu’un a eu ta carte dans les mains sans aucune raison. C’est exactement ce que fait ce code.

Destroy et son équipe nient tout dans leur communiqué officiel : pas de collecte bancaire, pas de MD5, pas de bases détruites. Mais ils reconnaissent quand même la fuite de la BDD. Comment tu lis ce communiqué ? Tentative de sauvetage de réputation, ou calcul juridique ?

Une grande partie de son équipe semble avoir pris ses distances. J’ai pu échanger avec plusieurs d’entre eux après le leak, peu étaient directement impliqués dans les décisions prises par Destroy. YGGFlop, qui était son capo, a quant à lui totalement disparu et ne donne plus de signe de vie depuis le 03 mars. Je sais qu’il avait de gros problèmes de santé et je lui souhaite tout de même un bon rétablissement où qu’il soit. Je pense surtout qu’il agissait sous l’influence de Destroy.

Destroy tente en effet de sauver sa réputation. Un calcul juridique aurait été de se taire et de disparaître. Il s’accroche, car il n’est pas prêt à s’asseoir sur les revenus que YGG générait. Il parle « d’éléments fabriqués » et de « campagne de désinformation ». Le leak est public, le code source est public, n’importe qui peut aller vérifier. Sur le MD5, il dit « ce n’est plus le cas depuis longtemps », dans le code source, tu vois clairement une cohabitation entre deux algorithmes et des migrations en cours.

Il explique ensuite que c’est l’hébergeur qui a commis une faute de sécurité, ce n’est pas l’hébergeur qui a laissé

SphinxQLouvert sans authentification sur le9306, ce n’est pas l’hébergeur qui a oublié un mot de passe admin en clair dans unsysprep\_unattend.xml, ce n’est pas l’hébergeur qui a désactivé le firewall Windows, ni qui a laissé un directory listing grand ouvert avec les.envet lesclés JWTen clair dedans. Ces éléments relèvent clairement d’actions faites par l’utilisateur, l’hébergeur n’y est pour rien. Sur la collecte bancaire, j’ai été clair : aucune CB stockée n’a été trouvée, mais des mécanismes d’interception sont dans le code, et ça, il n’en parle pas.Tu as choisi de caviarder les données personnelles, emails, IPs, mots de passe, avant de publier l’archive. Mais Clubic et d’autres ont noté que la frontière est poreuse : les pseudos, les historiques de téléchargement, les profils restent là. Tu as eu un vrai débat intérieur sur jusqu’où aller dans la protection des utilisateurs ? Pourquoi ne pas anonymiser les informations sensibles si je peux dire ?

Je vais être honnête : c’est une erreur de ma part. Sur les quelques jours qu’a duré l’opération, entre le maintien des accès, l’exfiltration des données et la rédaction du dossier, je n’ai pas pensé à caviarder les pseudos. Je n’ai pas réalisé sur le moment qu’un pseudo associé à un historique de téléchargement pouvait permettre de relier une personne réelle à son activité sur YGG. Je m’en suis rendu compte quand la base était déjà publique.

J’en profite pour rebondir sur une autre erreur que j’ai constatée après coup. J’ai écrit « je garde ça bien au chaud » en parlant des données utilisateurs. La formulation était maladroite et a été interprétée comme un sous-entendu, comme si les données pourraient être ressorties un jour. Ce n’est pas du tout ce que je voulais dire. Il fallait comprendre que je garde les données à l’abri de tout tiers, hormis les autorités en ce qui concerne les administrateurs uniquement. Et ça, jusqu’à la fin du travail de recherche que j’effectue pour identifier les doubles comptes des admins et les adresses IP, puis recouper avec un travail d’OSINT.

Les données utilisateurs n’ont pas été rendues publiques. Je suis le seul à en avoir une copie, en dehors de la partie torrent, mais j’y reviendrai plus tard. Les données n’ont pas vocation à être utilisées après la fin de mes recherches : elles seront détruites.

Le circuit financier que tu décris c’est du lourd : 36 fausses boutiques e-commerce pour faire passer les paiements pour des achats de t-shirts, passage par

PayGate.to, mixage viaTornado Cash, conversion finale enMonero. C’est le tableau d’une organisation criminelle structurée, ou d’un dev qui a bricolé un système au fil du temps jusqu’à ce que ça devienne monstrueux ?Qu’il blanchisse l’argent de ses revenus n’est pas surprenant dans ce milieu. Ce qui surprend surtout, c’est le volume d’argent qui transite par ce système. Dans l’historique Chrome, on voit de nombreuses recherches sur des forums connus pour évoquer ce type de montages, comme

BlackHatWorldoulolz.live. Destroy n’a pas « bricolé un truc » dans son coin, il a activement cherché comment mettre en place ce système, couche par couche, et il a très bien réussi puisque son système a tenu.ygg.gratis, le projetU2P / Utopeerqui a récupéré le catalogue complet et recrée un tracker fonctionnel. C’est toi derrière ça, tu y es lié, ou c’est une initiative complètement indépendante qui a émergé dans la foulée ?Pendant l’opération, j’étais accompagné par deux personnes qui m’ont aidé à comprendre l’écosystème torrent, c’est un domaine dans lequel je ne suis pas expert. Sans eux, la tentative de sauvetage des torrents n’aurait pas été possible. C’est en nous concertant que nous avons ensuite décidé de faire appel à l’équipe du projet U2P, pour deux raisons : leur vision, qui est littéralement à l’opposé de celle de YGG, et leur maîtrise du fonctionnement d’un réseau P2P. Ils sont à l’origine d’un des projets les plus aboutis en termes de décentralisation du partage de torrents, c’était donc un choix évident. À deux, les membres de U2P ont tout de même réussi à monter un indexeur fonctionnel en 24 h, sans dormir. Tout n’est pas encore parfait, mais le catalogue est là.

Ces étapes ne sont pas mentionnées dans le dossier yggleak, mais cela constitue une part considérable du temps de l’opération. Et paradoxalement, ça a été la partie la plus intéressante. J’étais littéralement téléguidé pour aller chercher dans la base les informations nécessaires à la conservation des torrents, parfois au sacrifice de la discrétion et au risque de perdre les accès. Je pense notamment au moment où il a fallu activer le mode debug du tracker XBT en requêtant la base de données de production pour dumper l’état complet des paires : les IP, les ports, les

info\_hash, tout ce qui permet de reconstituer leswarm. Le genre de requête qui est tout sauf discrète sur une base en production (enfin, quand tu monitors un minimum ton serveur).YGG ne se laisse manifestement pas enterrer facilement. Sur

ygg.guru: un compte à rebours, la phrase en russe “il est trop tôt pour nous enterrer”, puis du latin, Non omnis moriar. Puis à un moment, au lieu du compteur, une IP brute qui s’affiche :185.178.208.155 - DDoS-Guard, hébergeur russe bulletproof, connu pour avoir protégé des sites de phishing, de cybercriminalité organisée, et pire encore. Ça te dit quelque chose sur la nature du projet qui revient, et sur les gens derrière ?DDoS-Guard, c’est juste une solution de repli. À la base, il était sur Cloudflare, mais ils ont bloqué son domaine après des suspicions de diffusion de malware.

Pour le reste, tout ne s’est pas arrêté avec YGG. Des projets comme torr9, c411 ou La Cale sont déjà actifs, et d’autres initiatives apparaissent. Il y aura probablement une période de transition, mais les stacks

\*arrfiniront par tourner à plein régime comme avant, et sans limite de temps ni de nombre de téléchargements.Dans le dossier, les données révèlent que l’admin bossait en parallèle sur au moins cinq projets :

RageTorrent,TheRock(réécriture complète),warezfr.com(ils ont même voulu faire la pub chez nous, en siphonnant nos catégories racines de notre forum, le topic a été supprimé direct),CocoTV,CloudTorrent. Ils n’avaient clairement pas l’intention de partir. Est-ce que tu as prévu quelque chose si YGG revient sous une autre forme ?Je pense qu’on s’est tous fait avoir une fois, pas deux. Le warez, c’est une communauté qui communique, que ce soit sur Reddit, Twitter, Discord ou des forums comme le tien. Ça me paraît difficile pour Destroy de débarquer avec un nouveau projet sans se faire griller le jour même.

La confiance est définitivement rompue. Il a été aux commandes du plus gros tracker francophone pendant des années, il a voulu presser le citron trop fort et s’est brûlé les ailes. Il n’y a pas de retour en arrière ni de rédemption possible. Surtout quand tu vois ce qui est en train de se construire sur les trackers émergents : les grosses teams d’upload commencent à s’y installer. Certaines de ces teams ont d’énormes couilles et n’ont pas hésité à claquer la porte d’YGG au moment du

Turbo Mode. Les faire revenir sur un YGG bis me semble illusoire.YGG revient. Compteur, domaine, hébergeur, bulletproof russe, projets parallèles déjà sur les rails. Toi tu as frappé fort, tu as tout publié, la communauté est au courant. Alors concrètement, c’est quoi la suite pour toi ? Tu tournes la page, tu surveilles, ou tu as encore des cartes dans ta manche ?

Non, je ne tourne pas la page. Je continue le travail de recherche avec les données du leak et je suivrai ce qui se passe à l’ouverture de

ygg[.]guru.Pour la suite, je m’inscris dans la même ligne que beaucoup d’autres : défendre un warez accessible à tous, gratuit et libre. Je ne suis pas opposé à une monétisation transparente et « éthique » : des dons optionnels, de la publicité discrète. Il faut bien que quelqu’un paie les serveurs, l’imminente fermeture de

Sharewoodle démontre bien. Mais entre ça et commercialiser le torrent avec des méthodes de mafieux en sabotant la concurrence, il y a un gouffre. Je n’en fais pas le combat d’une vie, je resterai attentif si des projets similaires voient le jour.Plusieurs rumeurs circulent dans la communauté concernant un possible lien entre certains trackers alternatifs et d’anciens membres ou proches de l’écosystème YGG. As-tu vu des éléments techniques ou contextuels qui permettraient de confirmer ou d’infirmer ces rumeurs, notamment concernant C411 ?

Concernant les liens entre d’anciens membres de YGG et certains trackers alternatifs, je n’ai aucun élément permettant de confirmer quoi que ce soit, y compris pour C411.

Et honnêtement, je pense qu’Il n’y a pas de raison de partir à la chasse aux sorcières. Pour la plupart, les anciens du staff de YGG n’étaient pas en lien direct avec Destroy, ça passait par yggflop.

De ce que j’ai pu voir ou comprendre, la majorité n’était pas au courant des magouilles. Même si certains pouvaient avoir des doutes, je pense que le sentiment d’appartenance à un groupe fait que tu a tendance à fermer les yeux sur le négatif.

Dans ton dossier, tu as listé plusieurs alternatives à YGG. Certains ont remarqué que C411 n’apparaissait pas initialement puis a été ajouté quelques jours plus tard. Est-ce que cet ajout correspond simplement à une mise à jour naturelle du dossier ou y a-t-il eu une raison particulière à cette modification ?

En effet, j’ai volontairement temporisé concernant C411, pour deux raisons : je ne connaissais pas ce tracker et il m’avait été conseillé de ne pas le mentionner, en raison d’une rumeur selon laquelle l’admin serait Destroy.

Quelque temps après le leak, à la suite de quelques discussions sur la réorganisation post-YGG auxquelles j’ai pu participer de très loin, j’ai pu échanger directement avec l’admin de C411 et je n’ai absolument aucun doute sur le fait qu’il n’a aucun lien avec YGG. Il existe quelques similitudes de parcours entre les deux personnages, mais il n’est manifestement pas Destroy.

À la suite de nos échanges, et n’ayant plus aucun doute sur le fait qu’il ne soit pas lié à Destroy, j’ai naturellement ajouté son tracker à la liste des alternatives, comme pour les autres, excepté ceux qui ne souhaitent pas être rendus publics et qui se reconnaîtront.

Suite aux éléments publiés le 12 mars sur

gr0leak.funte concernant (que je découvre avant publication de l’interview), souhaites-tu réagir ou apporter des précisions pour clarifier certains points ?Je suis effectivement tombé sur son petit article de leak. Nous avons beaucoup ri dans notre prétendue « équipe de cybercriminels ». Je pense que personne n’est dupe et que ton montage d’email ne trompera personne. Tu ne parviendra pas à te faire passer pour la victime, et tu peux monter autant de dossiers que tu veux, mon objectif est clair depuis le début, et je ne changerai pas de ligne. Essayer de me faire passer pour un voyou rançonneur me semble être un très mauvais calcul de ta part.

Pour la suite, la jeune femme que tu accuses d’être Gr0lum est ravie de l’attention que tu lui portes. Je ne t’apprends rien en te disant que c’est une femme, n’est-ce pas ? Tu entendras ma voix pour de vrai d’ici peu, tu jugeras alors de la pertinence de ton enquête.

Concernant la partie ransomware, signalement et takedown,

ygg.guruétant définitivement suspendu par le registrar, et pas seulement par Cloudflare, il se peut, les lecteurs en jugeront d’eux-mêmes, que je ne sois pas totalement innocent en effet.

Depuis la publication du dossier

ygg.leak, quelle a été la réaction la plus surprenante que tu aies reçue, que ce soit en positif ou en négatif ?J’ai reçu énormément de messages de Québécois, au langage très fleuri, visiblement très remontés contre YGG et son staff, leurs expressions me font beaucoup rire. En revanche, pour le négatif, rien du tout.

Il y a-t-il des choses que tu ferais différemment aujourd’hui dans la manière dont tu as géré la publication du leak ?

Dans l’ensemble, non. Peut-être sur certains points : j’aurais peut-être été plus rigoureux sur l’OPSEC. Mais il y a des choses que je ne pouvais pas garder pour moi si nous voulions essayer de sauver les torrents. J’aurais, par exemple, été plus insistant sur la nécessité de garder secrète la fuite de la clé HMAC afin de ne pas attirer inutilement l’attention (cf. le dernier communiqué de YGG). Et je n’aurais évidemment pas fait l’erreur de laisser les pseudos des utilisateurs dans le leak, mais le mal est fait.

Dernière question, la plus directe : qui es-tu ? Pas ton identité bien sûr, mais ta légitimité. Hacker éthique, justicier, lanceur d’alerte, utilisateur déçu, concurrent… Comment te définis-tu dans cette affaire, et qu’est-ce que tu veux qu’il reste de tout ça dans six mois ?

Je ne suis ni un justicier, ni un concurrent, ni un lanceur d’alerte au sens classique. Disons que c’est le résultat d’un ras-le-bol qui était assez largement partagé à ce moment-là. Le

Turbo Modea été la goutte de trop pour beaucoup de monde. J’avais les compétences pour aller regarder ce qui se passait en coulisses, je l’ai fait, et ce que j’ai trouvé méritait d’être rendu public. C’est aussi simple que ça.Un dernier mot pour la communauté de Planete-Warez, et plus largement pour toute la scène warez Française ?

Le warez, ça a toujours été du partage. Gratuit, libre, sans condition. Quand certains essaient de transformer ça en modèle purement commercial, c’est à la communauté de réagir. L’épisode YGG l’a bien montré, et je pense qu’il faut continuer dans ce sens pour ne plus jamais laisser un monopole s’installer et imposer ses règles.

Merci à VIOLENCE pour l’interview.

Merci à gr0lum d’avoir accepté de répondre à mes questions et d’avoir partagé sa version des faits avec la communauté.

Comme souvent dans ce type d’affaires complexes, il appartient désormais à chacun de se faire son propre avis. Cette interview aura au moins permis d’apporter un éclairage supplémentaire sur un événement qui a marqué la scène torrent francophone.

Gr0lum:

Le warez, ça a toujours été du partage. Gratuit, libre, sans condition. Quand certains essaient de transformer ça en modèle >purement commercial, c’est à la communauté de réagir. L’épisode YGG l’a bien montré, et je pense qu’il faut continuer dans ce sens >pour ne plus jamais laisser un monopole s’installer et imposer ses règlesTout est dit.

- Un fichier

-

undefined Violence a épinglé ce sujet sur

undefined Violence a épinglé ce sujet sur

-

Oh cool, un topic dédié à un Cybercriminel …

-

à la fin, la personne dit être une femme

ou s’agit t’il de quelqu’un d’autre ?et si cette personne ( Grolum ) était 7CF ?

elle en a les compétence -

à la fin, la personne dit être une femme

ou s’agit t’il de quelqu’un d’autre ?et si cette personne ( Grolum ) était 7CF ?

elle en a les compétence@maniwa Il dit que UwUdev est une femme, et que lui, grOlum, est un homme, et que l’autre s’en rendra compte quand ils seront au téléphone.

Par contre, des femmes, sur internet, c’est pas possible. C’est forcément un complot. #rule32

-

Chacun voit midi à sa porte.

Certains peu nombreux y voient un cybercriminel, et d’autres y voient la fermeture d’un site pirate qui était une pompe à fric qui brassait des millions et des millions d’euros sur le dos du partage et la contribution des uploaders (les autres taffent bénévolement et les boss encaissent en branlant kdal…ça me fait penser à la cosa nostra lol)Enfin bref, Ils étaient très très très très très très très très très très très gourmand et le fait d’y foutre carrément le turbo mode et ce quota de 5 dl par jour, a carrément ruiné leur poule aux oeufs d’or (ils ont volé trop près du soleil et se sont cramés les ailes comme dirait l’autre)

-

Superbe interview, merci !

Immense respect à Gr0lum d’avoir mis un terme à ce qu’YGG était devenu : une machine à fric cynique, à des années-lumière des valeurs du warez.Cette chute aura en plus le mérite d’amener les noobs vers les alternatives, où ils pourront retrouver le vrai sens du partage et de la communauté, loin de la censure systématique et des bans arbitraires.

-

Superbe interview, merci !

Immense respect à Gr0lum d’avoir mis un terme à ce qu’YGG était devenu : une machine à fric cynique, à des années-lumière des valeurs du warez.Cette chute aura en plus le mérite d’amener les noobs vers les alternatives, où ils pourront retrouver le vrai sens du partage et de la communauté, loin de la censure systématique et des bans arbitraires.

Moi perso (et depuis que j’ai dl mon premier fichier warez en 2000 lol), je suis pour que toute les personnes qui se font du fric sur ce qui n’est pas en valeur avec le ddl, le p2p, se fassent choper direct et sans pitié.

Et ce qu’a fait ygg (et pire dernièrement avec leur système merdique), ça n’a aucune différence avec la vente du download warez (eux méritent sans détour, de se faire griller par les ayants droits). -

C’est fou de lire, en 2026, des propos pareils…

J’hallucine devant autant de débilité…Les mecs ne s’inquiètent pas d’être arnaqué de payer pour 5 téléchargements torrent, de payer pour du free leech…

Absurde, puisque ce qui fait vire un fichier par torrent, c’est le nombre de partages, bordel vous êtes finis à la pisse, c’est pas possible…

et le fait de contribuer à une mafia, ça ne vous dérange pas non plus, évidement…Désolé, mais il y a une limite à la connerie humaine.

-

hum … 7cf … elle pourrait … mais le voudrait elle ???

je crois qu’'elle vis sa plus belle vie en ce moment

-

Perso, je ne vois pas du tout 7cf faire ce genre de trucs.

Après, elle a énormément de compétences dans le protocole BitTorrent notamment, mais je ne penses pas que le hack/OSINT/malware/cyber sécu en fasse partie (je peux bien sur me tromper) et quand bien même, ni l’envie de faire cela.

-

Au final, le plus accablant pour Destroy, ce n’est même pas le leak, c’est l’aveu d’incompétence totale qu’est cette fermeture définitive.

Quand un seul type met toute ton infra à genoux et que ta seule réponse c’est de bidouiller des screens pour jouer la victime, tu passes pour un guignol. Pire encore, venir pleurer parce qu’un faux ransomware pointant sur /api/health a fait sauter ton registrar, c’est admettre que tu n’as pas le niveau. N’importe quel admin sait contrer un false-flagging basique avec une rotation d’endpoint et un vrai registrar abuse-ignored.Au bout du compte, quitter sa “communauté” sur un tel naufrage technique et moral, c’est la pire humiliation possible.

-

Wouha ! Merci de cette précieuse interview! Quand on lit tout le cheminement, c’est assez clair maintenant. Il a trouvé la faille, et l’a exploité. On se rends mieux compte maintenant que certaines personnes n’étaient pas compétente sur la sécurité …

-

merci pour cet interview, qui me fait me rendre compte que je ne sais (presque) rien du warez… C’est un peu humiliant, mais c’est comme ça.

“N’importe quel admin sait contrer un false-flagging basique avec une rotation d’endpoint et unvrai registrar abuse-ignored.” : pit1, je comprends rien. C’est u n peu déprimant -

ça veut dire changer l’URL d’un point d’accès comme ici un endpoint API comme /api/health, pour éviter qu’il soit ciblé ou signalé automatiquement. Ce n’est pas une vraie sécurité, juste réduire les scans automatisés.

Le “false-flagging”, c’est quand quelqu’un signale ton site comme malveillant alors que ce n’est pas vrai (par exemple en prétendant qu’un endpoint est lié à un malware).

Le “registrar abuse-ignored”, c’est un registrar (le fournisseur du nom de domaine) qui ne suspend pas ton domaine au premier signalement, mais qui vérifie réellement les abuse avant d’agir.

C’est aussi ce genre de bonnes pratiques qu’un admin sys doit mettre en place pour un site aussi important que l’était YGG. (Faut savoir aussi mesurer ce que tu veux protéger, un forum comme ici par exemple, OSEF)

-

Un proposition d’amélioration serait d’envoyer à l’administration marocaine (ou algérienne, je sais plus) les revenus que Destroy s’est fait.

Au moins pour qu’ils en réclament les impots ^^ -

Quelle tristesse de voir la destruction de YGG…

En espérant que le monde du torrent ne sera pas terminée à tout jamais.

Moi j’ai plutôt l’impression que Gr0lum est une personne qui a voulu favoriser son égo sans penser à l’impact que ça aura derrière.

On dirait un ado qui a découvert une faille et voulait jouer aux grands sans se rendre compte des conséquences.

Franchement je le remercie pas, dans le monde dans lequel on vit ça reste quand même incroyable de pouvoir trouver des fichiers de longue date, avoir accès à autant de données il a tout détruit avec son hack -

Quelle tristesse de voir la destruction de YGG…

En espérant que le monde du torrent ne sera pas terminée à tout jamais.

Moi j’ai plutôt l’impression que Gr0lum est une personne qui a voulu favoriser son égo sans penser à l’impact que ça aura derrière.

On dirait un ado qui a découvert une faille et voulait jouer aux grands sans se rendre compte des conséquences.

Franchement je le remercie pas, dans le monde dans lequel on vit ça reste quand même incroyable de pouvoir trouver des fichiers de longue date, avoir accès à autant de données il a tout détruit avec son hack@x4v9z

Tu ne sais pas de quoi tu parles.

Le monde du torrent n’est pas mort. Torr9, C411, La Cale, Gemini, etc.

Les données ne sont pas perdues.

https://yggleak.top/fr -

Exactement @violence , merci pour l’explication. Et franchement @arcturien, te déprime pas : le seul qui devrait avoir honte de son niveau ici, c’est Destroy.

Le type brassait des millions mais gérait son infra comme un geek prépubère : le pare-feu Windows désactivé, un port SphinxQL grand ouvert sans auth, et le mot de passe administrateur en clair dans un fichier… À ce niveau d’enjeux financiers, ce n’est plus de la négligence, c’est de l’incompétence pathologique. N’importe quel script-kiddie qui scanne les ports finissait par rentrer.

Heureusement, c’est tombé sur un profil comme Gr0lum. Il a eu l’expertise de s’engouffrer dans la brèche, et surtout la patience et la détermination acharnée de remonter toute l’infrastructure. Une vraie masterclass d’intrusion chirurgicale pour tout documenter, là où d’autres auraient juste tout cassé bêtement pour la gloire.

Quand on lit la contre-attaque de Destroy avec son dossier gr0leak, c’est un naufrage. Le mec vient de se faire raser ses 4 serveurs, sa relance ygg.guru saute au premier false-flagging… et sa seule défense, c’est de s’improviser détective pour dénoncer un “Femboy wokiste” avec un avatar d’anime japonais.

Tu te fais poutrer l’œuvre de ta vie par un seul type méthodique, et ta parade c’est de pleurnicher sur la communauté LGBT et des histoires de perruques ?

Sombrer de cette façon, c’est au-delà du pathétique.

-

Ce message a été supprimé !

-

Merci pour l’interview, très sympa à lire!

Bonjour ! Vous semblez intéressé par cette conversation, mais vous n’avez pas encore de compte.

Marre de refaire défiler les mêmes messages ? Créez un compte pour retrouver votre position, recevoir des notifications des nouvelles réponses, sauvegarder vos favoris et voter pour les messages que vous appréciez.

Grâce à votre participation, ce message peut devenir encore meilleur 💗

S'inscrire Se connecter