Tiens tiens

Ce n’est pourtant pas le 1er avril

Les blagues les plus courtes sont les meilleures…

"Avez-vous d'abord tenté d'éteindre et de rallumer ?" Les sauveteurs numériques, experts en débogage et spécialistes du “retirer-brancher”. Quand un problème survient, leur première question est toujours la même, et ça fonctionne 99 % du temps.

"Avez-vous d'abord tenté d'éteindre et de rallumer ?" Les sauveteurs numériques, experts en débogage et spécialistes du “retirer-brancher”. Quand un problème survient, leur première question est toujours la même, et ça fonctionne 99 % du temps.

Tiens tiens

Ce n’est pourtant pas le 1er avril

Les blagues les plus courtes sont les meilleures…

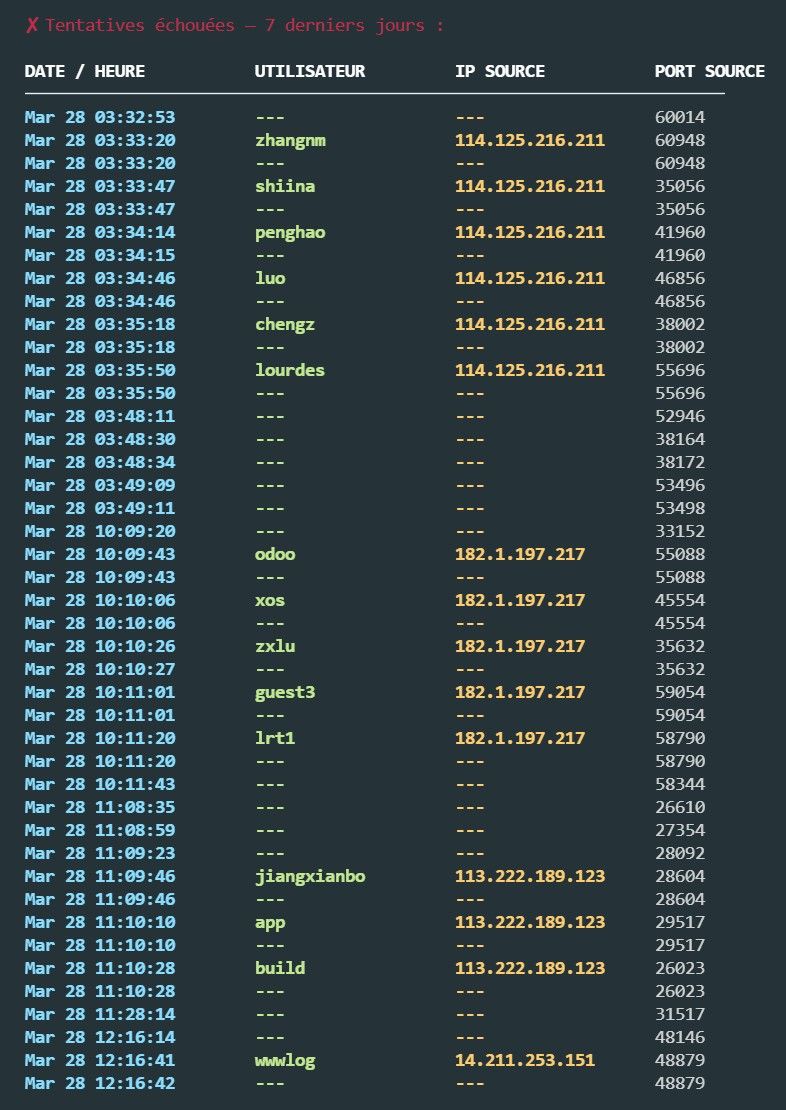

J’avoue, c’est sans fin

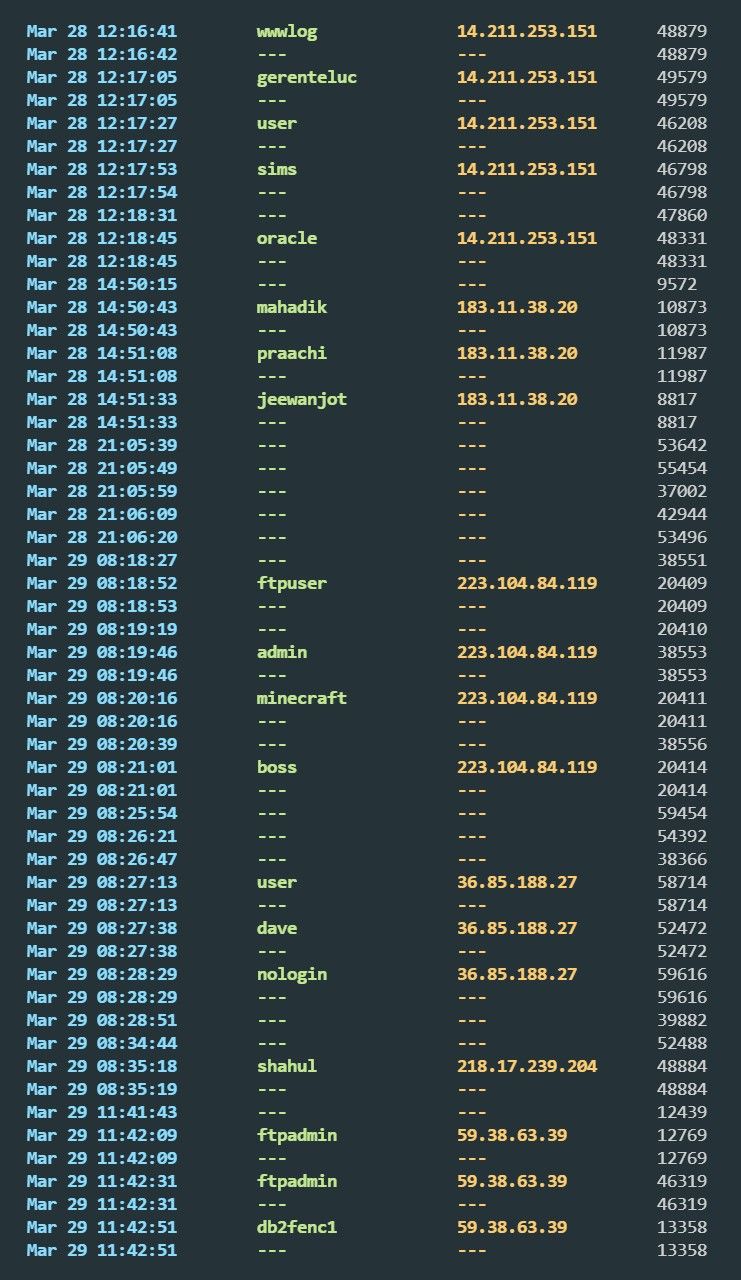

Perso, entre autre, je fais ceci pour SSH :

PermitRootLogin no

Port xxxx

PubkeyAuthentication yes

PermitEmptyPasswords no

PasswordAuthentication no

AllowUsers user1@ip1 user1@ip2 user2@ip1 user2@ip2

Puis j’ajoute un IDS qui me ban tout ça sur iptables via crowdsec ou un jail Fail2ban.

mes ports exposés à l’internet contrairement à ces VPS

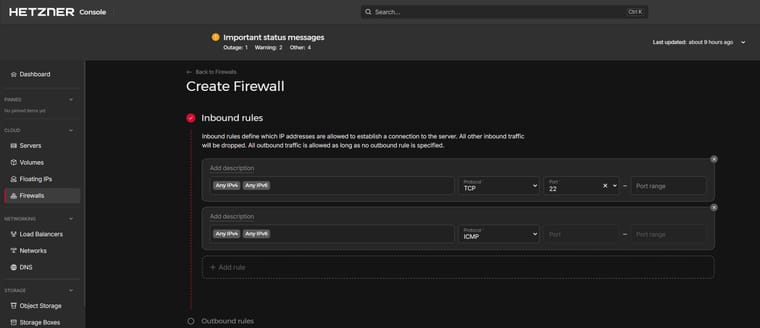

Hetzner à un firewall qui fonctionne bien pour les VPS je trouve :

KA9 :

Fermeture temporaire des inscriptions sur Torr9 à 23H59 - 03/04/2026

Et oui, vous n’aurez plus de petits nouveaux à bizuter pendant quelques semaines …

Mais ne vous inquiétez pas, ce n’est qu’une question de temps !Nous préférons prendre le temps de nous concentrer sur les statistiques, terminer la migration sw et remettre en place le serveur mail.

A très vite !

Salut @noo_stress bienvenue sur le forum.

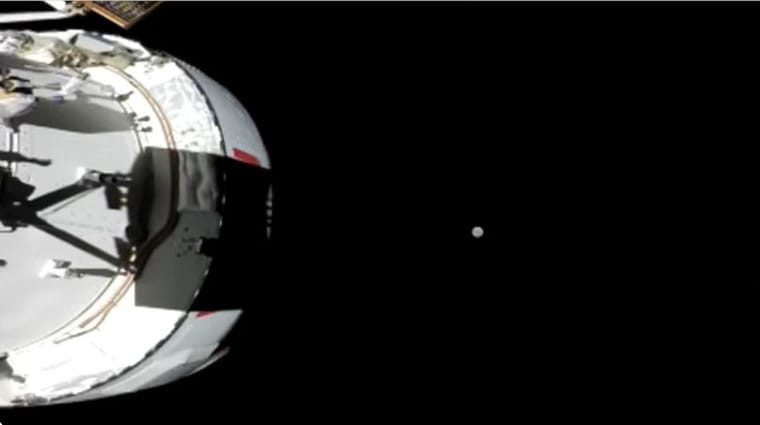

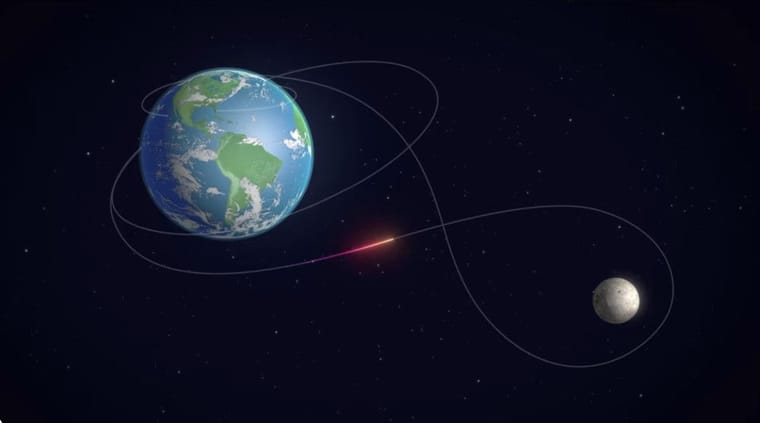

Les astronautes en direct dans la capsule

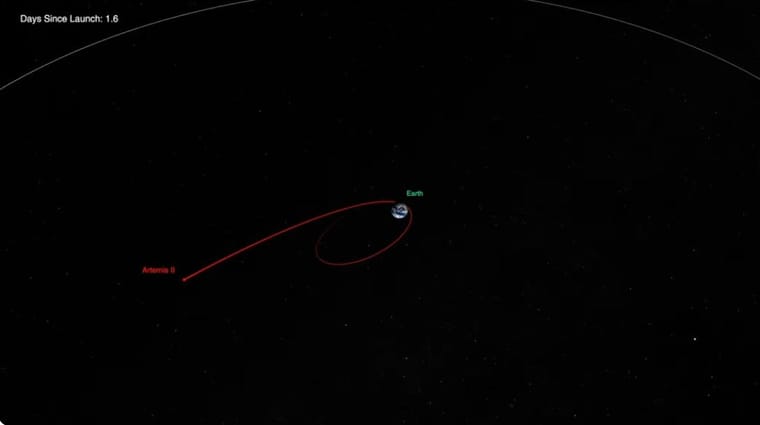

Voilà à peu près où en est la capsule de son voyage

(Pas à l’échelle)

(A l’échelle)

Nouveau live de la chaine Stardust

Orion en direct qui file vers la Lune