J’avoue, c’est sans fin

Perso, entre autre, je fais ceci pour SSH :

PermitRootLogin no

Port xxxx

PubkeyAuthentication yes

PermitEmptyPasswords no

PasswordAuthentication no

AllowUsers user1@ip1 user1@ip1 user2@ip1 user2@ip2

- Pas d’authentification par le user root

- Changement du port par défaut ou port knocking

- Authentification par paire de clé publique/privée avec passphrase obligatoire sur la clé. Si plusieurs users, chacun à sa clé et accède à root par sudo si besoin

- pas de password vide

- pas d’authentification par mot de passe

- Restriction par utilisateur(s) et adresse(s) IP

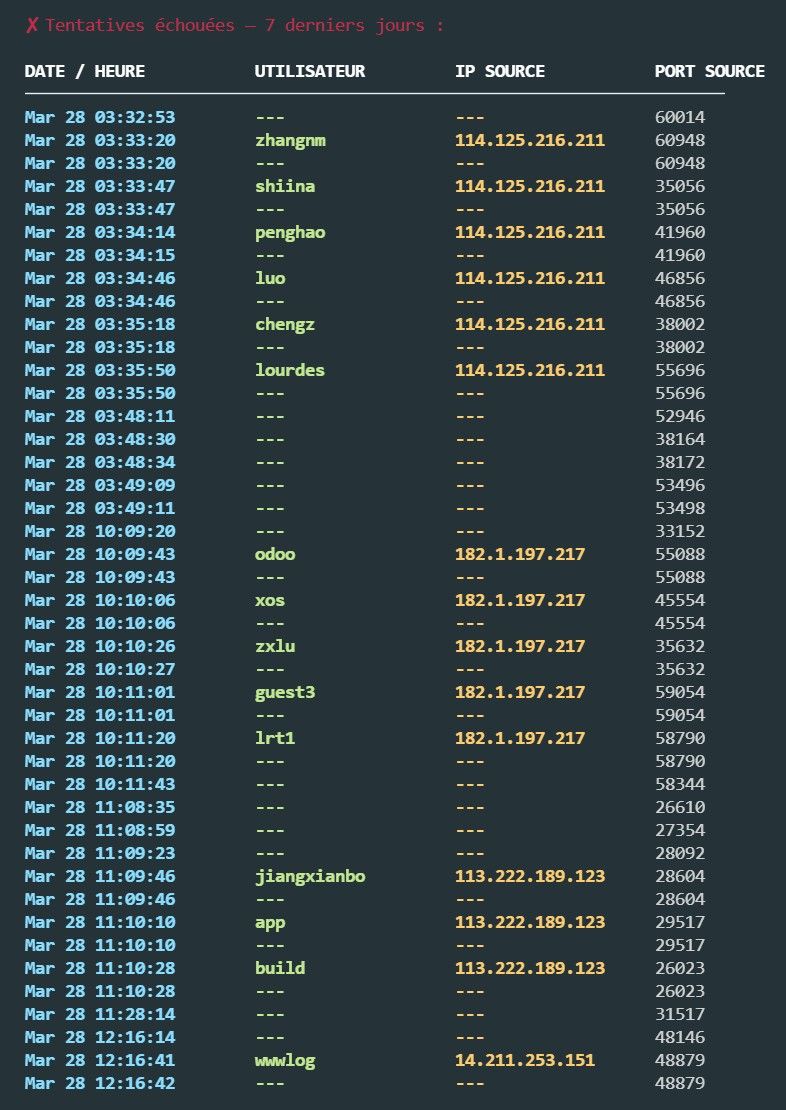

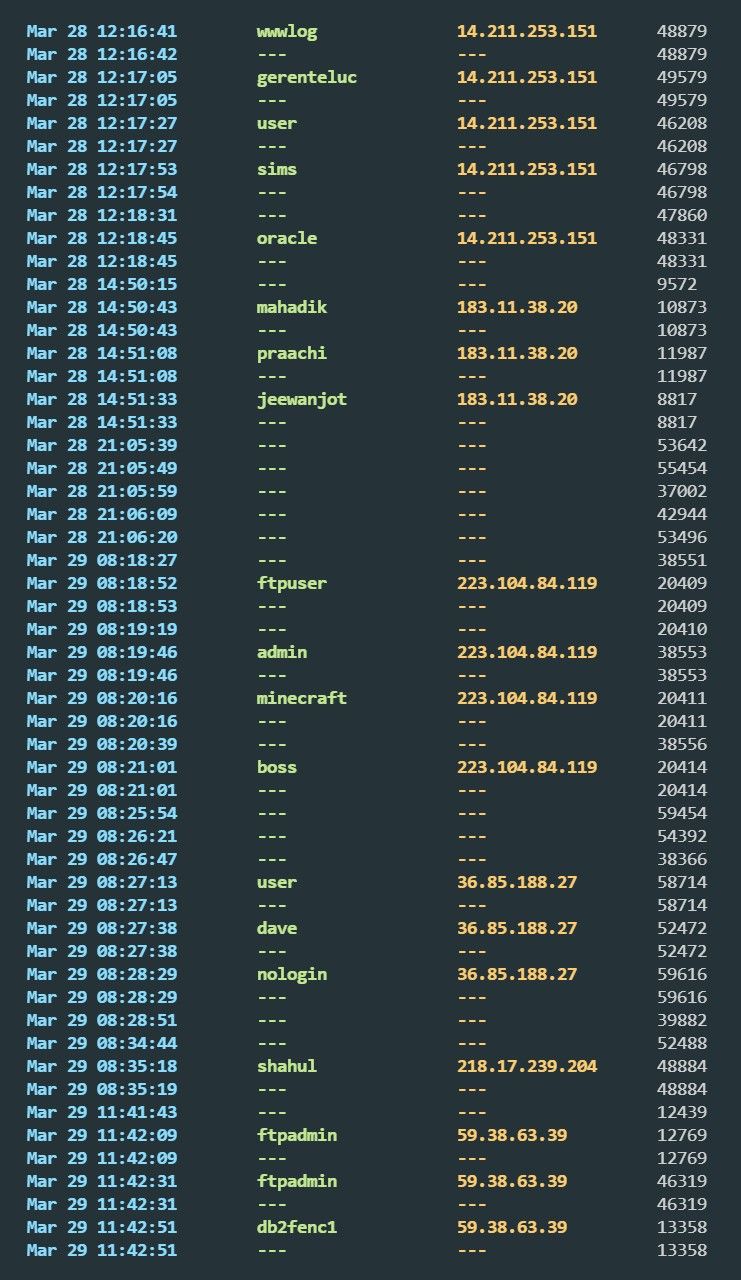

Puis j’ajoute un IDS qui me ban tout ça sur iptables via crowdsec ou un jail Fail2ban.

Ils ne connaissent pas la peur face à un code mal écrit. Experts en débug, optimisation et refactoring, ils forgent des lignes de code comme des forgerons numériques. Leur devise : "Un petit commit pour l'homme, un grand commit pour le projet"

Ils ne connaissent pas la peur face à un code mal écrit. Experts en débug, optimisation et refactoring, ils forgent des lignes de code comme des forgerons numériques. Leur devise : "Un petit commit pour l'homme, un grand commit pour le projet"