Ça n’a pas un brin changé, c’est toujours d’actualité…même carrément empiré (oui ça rime mais ça n’a pas été voulu 🫡)

Gamers

Les PixelPioneers ne jouent pas, ils explorent des mondes. Ce sont des aventuriers numériques, à la recherche de chaque quête, chaque boss et chaque easter egg.

Les PixelPioneers ne jouent pas, ils explorent des mondes. Ce sont des aventuriers numériques, à la recherche de chaque quête, chaque boss et chaque easter egg.

Messages

-

[Topic Unique] HIP-HOP - RAP -

Un peu d'humour en vidéo -

Bonjour à toutes & à tousSalut @noo_stress bienvenue sur le forum.

-

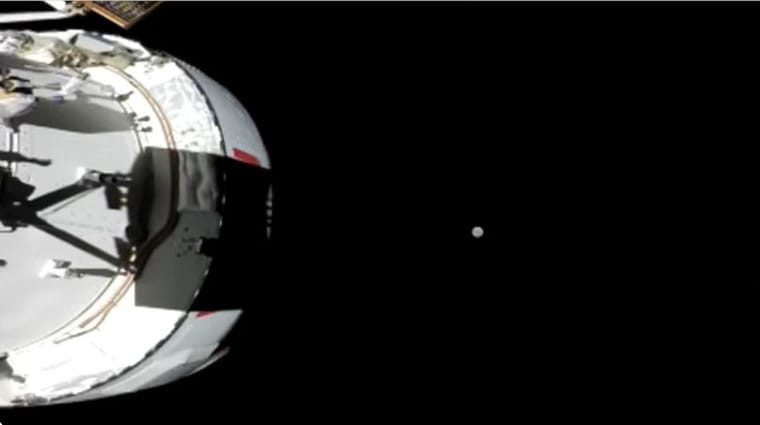

Objectif Lune dans tout bientôt… 10 9 8 7 6 5 4 3 2 1 ZéroLes astronautes en direct dans la capsule

-

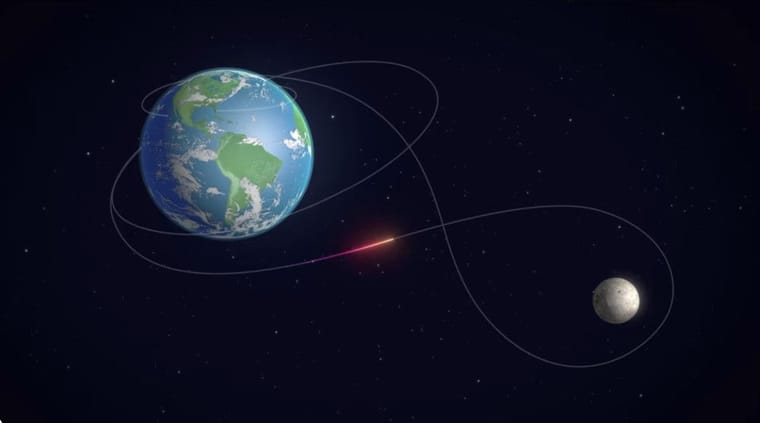

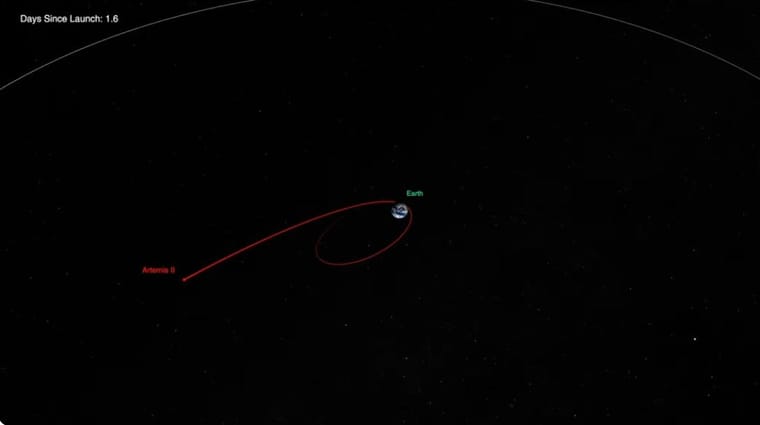

Objectif Lune dans tout bientôt… 10 9 8 7 6 5 4 3 2 1 ZéroVoilà à peu près où en est la capsule de son voyage

(Pas à l’échelle)

(A l’échelle)

-

Objectif Lune dans tout bientôt… 10 9 8 7 6 5 4 3 2 1 ZéroNouveau live de la chaine Stardust

Orion en direct qui file vers la Lune

-

[Aide] Uploader des release de Usenet vers les privates trackersSalut, tu pars de loin là quand même

Les NFO sont depuis des années sur srrdb.

Pour créer des .torrents GitHub est plein de scripts, y compris certains dédiés à des trackers précis, au pire ChatGPT/Claude peuvent te pondre un script Python voire bash.

MediaInfo : pareil, chercher sur GitHub/Reddit.

Présentation : utiliser les outils internes des TK (donc outils d’upload), ça va avec la création de .torrent et ta question suivante.Et c’est comme ça que ça fonctionne depuis au moins STS : repost entre Scene (FTP), Usenet et BitTorrent. Voire XDCC à cette époque, moins maintenant.

-

Les anciens trackers torrents et sites DDL : screenshots & souvenirsOui c’est bien celui là

-

On ne se moque pas de ces choses là.Juste quand tu penses avoir atteint le plafond de l’absurde, l’humain te montre qu’il n’a pas encore fini de te surprendre