@Violence probablement qu’on en aura un peu, mais je ne suis pas sûr que la conduite autonome dure dans le temps, faute de ressources matérielles.

-

Les commandes numériques perdent en intérêt chez les constructeurs automobiles

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé3 Votes7 Messages282 Vues -

Le hacker avait infiltré Adecco : la gigantesque escroquerie aux 2 400 parties civiles bientôt jugée

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé4 Votes2 Messages137 Vues -

Pas le temps d'appeler vos grand-parents ? Pas de problème une IA peut le faire pour vous !

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé ia intelligence artificielle 1

2 Votes2 Messages210 Vues

1

2 Votes2 Messages210 Vues -

ChatGPT : Après la mode Ghibli, voilà le Starter Pack !

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé action figure chatgpt ai3 Votes76 Messages6k Vues -

Fancy Bear, APT28 : quatre années de cyberespionnage russe ciblant les entités stratégiques françaises

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé cybersécurité cyberattaque russie france1 Votes1 Messages161 Vues -

Calculer l’impact écologique de vos livraisons : l’outil malin de l’ADEME

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé adme écologie outils livraison3 Votes11 Messages712 Vues -

🧠 Grok, le chatbot d’Elon Musk, sous le feu des critiques

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé ia x grok twitter4 Votes3 Messages295 Vues -

Et si le procès contre Google signait la fin de Firefox ?

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé firefox google justice0 Votes1 Messages162 Vues -

Londres : un Aldi sans caisse où l’entrée coûte 10£

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé 1

0 Votes5 Messages121 Vues

1

0 Votes5 Messages121 Vues -

Exotec affine le pilotage de ses robots... avec moins d'IA

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé 1

1 Votes3 Messages119 Vues

1

1 Votes3 Messages119 Vues -

Oubliez les autos! Ce sont les robots qui font monter les actions de Tesla

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé 2

0 Votes1 Messages61 Vues

2

0 Votes1 Messages61 Vues -

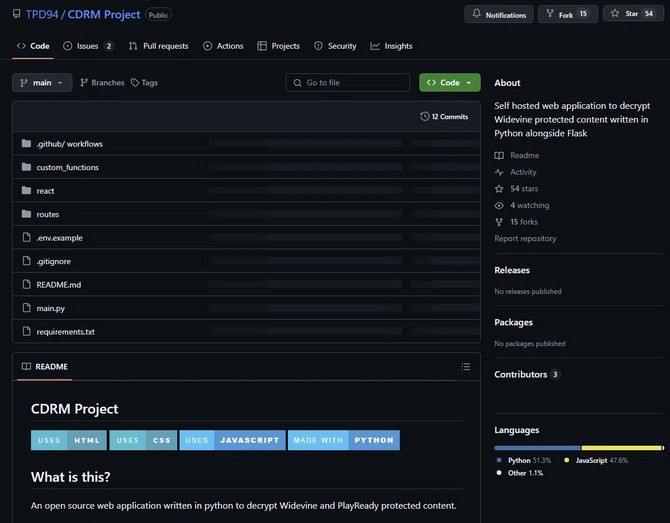

Téléchargements OnlyFans sans DRM : le projet Widevine est supprimé de GitHub

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé 2

0 Votes3 Messages185 Vues

2

0 Votes3 Messages185 Vues -

0 Votes1 Messages59 Vues

-

Propriétaires de grosses bedaines ou sportifs militaires Garmin à la montre connectée pour vous

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé0 Votes2 Messages101 Vues -

0 Votes11 Messages637 Vues

-

Netflix et sa nouvelle vost

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé0 Votes1 Messages87 Vues -

0 Votes7 Messages299 Vues

-

Le double jeu de WhatsApp sur nos données: la messagerie protège nos conversations, mais nous espionne en permanence

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé 1

1 Votes8 Messages431 Vues

1

1 Votes8 Messages431 Vues -

La première centrale solaire entre les rails rails voit le jour en Suisse

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé3 Votes7 Messages189 Vues -

NumSpot : le cloud souverain français entre en scène

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé numspot cloud open source europe2 Votes3 Messages280 Vues

L'actualité Warez & underground en continu