[image: optimized-1751464506461-2025-07-02-cloudflare-bloque-ia-pay-per-crawl.webp]

Alors ça, c’est ce qu’on appelle un coup de maître ! Cloudflare vient de lâcher une annonce qui va faire trembler tout l’écosystème de l’IA. Depuis le 1er juillet 2025, l’entreprise bloque par défaut tous les crawlers d’IA qui tentent d’aspirer le contenu des sites qu’elle protège. Il était temps que quelqu’un mette un bon coup de pied dans la fourmilière !

Ainsi, Cloudflare qui gère environ 20% du trafic internet mondial, vient de transformer le modèle “on prend tout et on verra après” en “tu veux scraper ? Tu payes d’abord !”. Matthew Prince, le CEO de Cloudflare, a lâché des chiffres qui font froid dans le dos : pour chaque visite qu’OpenAI renvoie vers un site, ses bots ont crawlé 1700 pages. Chez Anthropic, c’est encore pire : 73 000 crawls pour une visite. C’est du pillage en règle, ni plus ni moins.

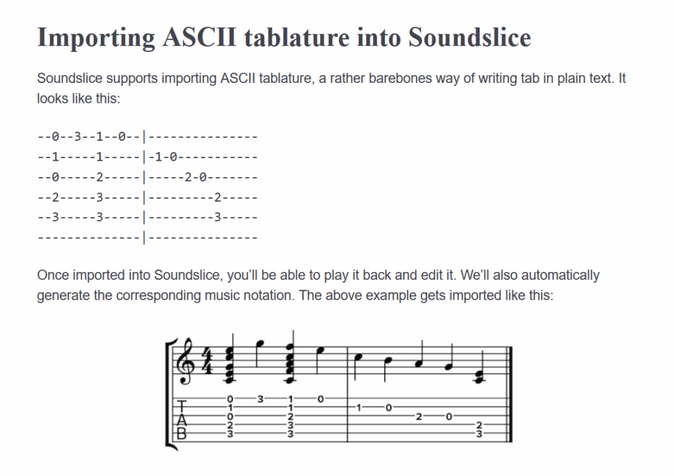

Le truc génial, c’est qu’ils ont ressuscité le code HTTP 402 “Payment Required” qui dormait dans les spécifications depuis des décennies. Ainsi, quand un bot IA tente d’accéder à un site, soit il présente une preuve de paiement dans les headers de sa requête et obtient un beau 200 OK, soit il se prend un 402 dans les dents avec le tarif à payer. Simple et efficace !

Mais attendez, ça devient encore mieux puisque Cloudflare a lancé en bêta privée leur marketplace ce “Pay Per Crawl” où les éditeurs peuvent fixer leurs propres tarifs. Comme ça, si vous avez un site avec du contenu de qualité, vous pouvez facturer chaque crawl des bots d’IA. Je vais aller activer ça, je crois…

D’ailleurs, en parlant de protection de données et de contrôle sur ce qui circule sur le web, c’est exactement le genre de situation où un VPN devient super utile. Parce que si les géants de l’IA aspirent tout ce qui traîne, imaginez ce qu’ils peuvent faire avec vos données personnelles quand vous naviguez sans protection. [Pensez donc à sécuriser votre connexion avecun VPN et gardez le contrôle sur vos données pendant que Cloudflare s’occupe de protéger les créateurs de contenu.

Ce qui me plaît vraiment dans l’approche de Cloudflare, c’est qu’elle remet les pendules à l’heure. Depuis des mois, les bots d’IA ignoraient allègrement les fichiers robots.txt, cette vieille convention non contraignante qui demandait gentiment de ne pas crawler certaines parties d’un site. Cloudflare a d’abord tenté la manière douce avec leur outil “AI Labyrinth” en mars 2025, qui piégeait les bots non conformes dans un labyrinthe de faux contenus générés automatiquement. Mais là, ils passent à la vitesse supérieure.

Mais attendez, ce n’est pas tout !

Les gros éditeurs ont d’ailleurs déjà sauté sur l’occasion. Condé Nast, TIME, The Atlantic, Fortune… tous ont rejoint le mouvement pour bloquer par défaut les crawlers IA. Et franchement, je les comprend. Pourquoi laisser des boîtes valorisées à des milliards pomper gratuitement leur contenu pour entraîner des modèles qui vont ensuite leur piquer leur audience ?

Et le système est malin puisque les crawlers peuvent fonctionner de deux manières. Soit ils tentent leur chance, se prennent un 402, et renvoient une nouvelle requête avec l’acceptation du prix. Soit ils sont plus malins et incluent dès le départ un header “crawler-max-price” qui indique combien ils sont prêts à payer. Si le prix demandé est en dessous, la transaction se fait automatiquement.

Ce qui est dingue, c’est que seulement 37% des 10 000 plus gros sites ont un fichier robots.txt. Non mais sérieux ? Ça montre bien que le système actuel était complètement dépassé. Avec cette nouvelle approche, Cloudflare devient donc le videur du web : “Tu veux entrer ? Montre ton invitation ou sors ton portefeuille.”

Et pour les petits sites et les blogs, c’est un levier de financement supplémentaire et surtout la fin de l’open bar et le début d’une nouvelle ère où les créateurs de contenu sont enfin rémunérés pour leur travail.

Alors bien sûr, les boîtes d’IA vont probablement chercher des moyens de contourner le système mais Cloudflare a l’avantage du terrain : ils voient passer 20% du trafic internet et ont les moyens techniques de repérer et bloquer les petits malins. Et puis, avec des géants comme eux qui montent au créneau, ça va forcer tout le monde à repenser le modèle.

Et le fait qu’ils aient déterré le code HTTP 402 qui moisissait depuis 1997, c’est juste magnifique.

Bref, pour conclure, si vous êtes créateur de contenu, foncez activer cette protection sur votre site Cloudflare. Et si vous êtes juste un internaute lambda qui en a marre de voir l’IA pomper tout ce qui existe sur le web, réjouissez-vous car la résistance s’organise. Le web n’est pas mort, il apprend juste à se défendre.

– Sources :

https://searchengineland.com/cloudflare-to-block-ai-crawlers-by-default-with-new-pay-per-crawl-initiative-457708

https://korben.info/cloudflare-bloque-ia-pay-per-crawl.html