[image: ue-casser-chiffrement-protecteu-danger-banner.webp]

Bon, asseyez-vous confortablement parce que l’Europe vient de nous sortir un truc digne d’un mauvais film de science-fiction.

Vous savez ce qui manquait vraiment à notre belle Union Européenne en 2025 ? Non, pas une économie florissante ou une indépendance énergétique… mais bien des backdoors dans WhatsApp ! En effet, la Commission européenne a pondu sa “feuille de route sur le chiffrement” et franchement, c’est du grand n’importe quoi.

Le 1er avril dernier (et j’vous jure, c’est pas une blague), Bruxelles a en effet dévoilé sa stratégie ProtectEU au nom bien orwellien et dont l’objectif officiel est de renforcer la sécurité face aux menaces géopolitiques croissantes. La réalité c’est qu’il s’agit surtout de permettre aux forces de l’ordre d’accéder aux données chiffrées “de manière légale”.

Henna Virkkunen, vice-présidente de la Commission pour la souveraineté technologique (rien que le titre, ça fait peur), l’a dit cash patate :

“la police perd du terrain face aux criminels dans 85% des cas parce qu’elle peut pas lire vos messages”.

Sa solution géniale pour arrêter ça est donc d’affaiblir le chiffrement de bout en bout pour tout le monde. C’est comme dire “y’a trop de cambriolages, alors on va obliger tout le monde à laisser sa porte ouverte pour que la police puisse entrer plus facilement afin de vérifier si vous n’avez pas été cambriolé”.

La technique envisagée par tous ces gens dénués de cerveau est donc le fameux client-side scanning. En gros, l’idée c’est de scanner vos messages AVANT qu’ils soient chiffrés. Techniquement, ça contourne complètement la promesse du chiffrement car au lieu de protéger vos communications de A à Z, on les espionne à la source et le pire dans tout ça c’est que ces systèmes sont d’après les chercheurs, “non fiables et vulnérables dans des environnements adverses by design”. En français dans le texte ça veut dire que c’est une passoire monumentale. N’importe quel hacker un peu doué pourra y trouver et exploiter les failles de ces systèmes mais bon, apparemment à Bruxelles, on préfère ignorer les avis des experts.

D’ailleurs, en parlant d’experts, l’opposition est absolument massive. Plus de 80 organisations ont signé une lettre ouverte contre ce projet, et quand on regarde les noms, on comprend que c’est du lourd. Bruce Schneier est là, vous savez, LE gourou de la crypto qui a littéralement écrit LA bible sur le sujet (“Applied Cryptography”). Philip Zimmermann aussi, le créateur de PGP (Pretty Good Privacy), celui qui dans les années 90 a démocratisé le chiffrement d’emails et s’est battu contre le gouvernement américain pour ça.

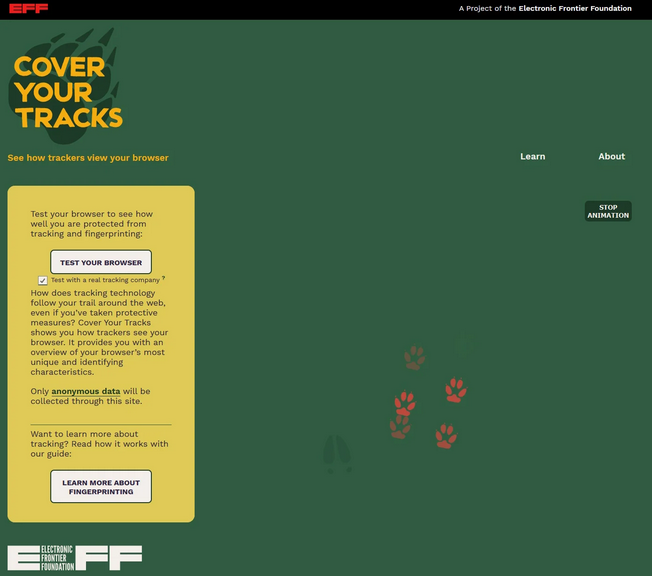

On retrouve aussi des entreprises qui comptent : Mozilla (Firefox), Proton (ProtonMail), Signal, Matrix… Bref, tous ceux qui bossent vraiment sur la sécurité et la vie privée. Même des organisations comme l’Electronic Frontier Foundation et Internet Society sont montées au créneau.

Bref, quand tout ce beau monde tire la sonnette d’alarme en même temps, c’est qu’il y a vraiment le feu.

Ce qui est complètement dingue, c’est le timing de cette annonce car pendant que l’Europe veut affaiblir le chiffrement, les États-Unis font exactement l’inverse ! En décembre 2024, après des piratages massifs de télécoms américaines par des hackers chinois (le groupe Salt Typhoon pour les intimes), la CISA, l’agence américaine de cybersécurité, a fait une déclaration historique.

Jeff Greene, directeur exécutif adjoint de la CISA, a déclaré texto :

Le chiffrement est votre ami, que ce soit pour les messages texte ou les communications vocales chiffrées.

Ils recommandent donc maintenant officiellement d’utiliser Signal et d’autres apps avec chiffrement de bout en bout.

C’est vraiment la première fois de l’histoire qu’une agence gouvernementale américaine pousse aussi fort pour le chiffrement ! Vous réalisez l’ironie ? Les Américains, qui ont une looooongue histoire très compliquée avec le chiffrement (coucou la NSA), disent maintenant “utilisez plus de crypto”, pendant que l’Europe dit “on va la casser”.

Le paradoxe est tellement énorme que ça en devient risible puisque d’un côté, l’UE prétend vouloir nous protéger avec ProtectEU et de l’autre, elle veut introduire des vulnérabilités que n’importe quel acteur malveillant pourra exploiter.

Et puis y’a la question habituelle qui fâche : une fois qu’un gouvernement a accès à cette technologie, qu’est-ce qui empêche un régime autoritaire de l’utiliser ?

Aujourd’hui c’est “pour lutter contre le terrorisme et la pédocriminalité” (les excuses classiques) mais demain ce sera quoi ? Surveiller les opposants politiques ? Traquer les journalistes ? On a déjà vu ce film, et il finit mal.

D’ailleurs, y’a un précédent qui devrait vraiment faire réfléchir nos bureaucrates bruxellois. Le Royaume-Uni a tenté exactement la même chose avec son “Safety Tech Challenge”. Ils ont mis blinde de fric sur la table pour trouver des solutions de scanning qui respectent la vie privée et résultat des courses, ZÉRO solution viable trouvée. Nada. Que dalle. Aucune ne respectait les critères minimums en termes de droits humains, de sécurité ou de responsabilité.

Ce qui me rend fou, c’est l’hypocrisie monumentale de tout ça car faut pas oublier que cette même Commission européenne nous a quand même pondu la directive NIS2 pour renforcer la cybersécurité des infrastructures critiques. Et maintenant, ils veulent l’affaiblir volontairement. Y’a que moi qui trouve ça complétement con ? D’ailleurs, la Cour européenne des droits de l’homme elle-même a jugé en février 2024 que le chiffrement de bout en bout était essentiel pour préserver le droit à la vie privée. Elle a même précisé que des mesures qui “affaiblissent le mécanisme de chiffrement pour tous les utilisateurs” seraient disproportionnées selon la Charte des droits fondamentaux de l’UE. Mais visiblement, ça n’arrête personne à la Commission.

Bref, que tout le monde se mettre ça une bonne fois pour toute dans le crane : il n’existe PAS de “porte dérobée légale” qui ne puisse être exploitée par des criminels. C’est mathématiquement, techniquement, physiquement impossible. Une backdoor, c’est une backdoor. Point. Une fois que vous créez une faille dans un système, elle existe pour tout le monde, les gentils comme les méchants.

Donc si vous utilisez WhatsApp, Signal, Telegram ou n’importe quelle messagerie chiffrée, c’est le moment de vous bouger. Parce que si l’UE arrive à ses fins, vos conversations “privées” ne le seront plus du tout et croyez-moi sur parole, une fois que la boîte de Pandore des backdoors cryptographiques est ouverte, on ne la referme jamais.

D’ailleurs, les seuls gagnants dans cette histoire seront les cybercriminels qui auront une nouvelle faille béante à exploiter, ainsi que les régimes autoritaires qui pourront surveiller leurs citoyens encore plus facilement, et peut-être quelques entreprises de cybersécurité qui vendront des “solutions” pour re-protéger ce qu’on aura volontairement cassé.

Bref, contactez vos eurodéputés, soutenez les organisations qui se battent pour notre vie privée numérique, parlez-en autour de vous parce que cette fois, c’est pas juste une question de principe ou de paranoïa geek, c’est notre sécurité numérique à tous qui est en jeu. Et une fois qu’on l’aura perdue, bon courage pour la récupérer !

– Sources :

https://www.eff.org/deeplinks/2025/06/eus-encryption-roadmap-makes-everyone-less-safe

https://korben.info/ue-casser-chiffrement-protecteu-danger.html

(j’ai pris ça au pif sur le net ^^).

(j’ai pris ça au pif sur le net ^^).

on en peut plus d’Ubuntu

on en peut plus d’Ubuntu  c’est Unity qui m’en a éloigné, étant gnome fan boy.

c’est Unity qui m’en a éloigné, étant gnome fan boy.