YGG Leak

-

Salut

il on bien entube tous le monde -

Bonne lecture :

https://yggleak.top/fr/home/ygg-dossier

Édité par Violence : Je scinde le topic YGG, ce leak magistrale mérite son propre topic. Bonne lecture :

https://yggleak.top/fr/home/ygg-dossierMerci @magissia pour le partage de ce superbe leak…

Hyper friand de ce genre de dossier… J’adoreeeee. Je vais me le sauvegarder et DL l’archive.

Par contre, je n’aime pas apparaître dedans même si nous ne faisons rien d’illégal ici et même si ce n’est pas en mal ou en ce sens.

Ils sont même venus faire leur pub chez nous.

Le topic avait fini direct à la poubelle

Sinon c’est une très bonne nouvelle que YGG soit fermé… Il était grand temps que cette mafia s’arrête.

Merci à ce gentils White Hat pour ce leak de fou…

Je ne dis pas du tout que c’est lui bien sûr, je ne peux pas affirmer ce genre de chose et ne le ferai jamais mais quand je lis l’intro du leak, ça me fait grave penser à Kilian.

-

Trop marrant le CloudTorrent, ça ressemble vraiment à Libnup, avec probablement plus de moyens

-

-

undefined duJambon a fait référence à ce sujet sur

undefined duJambon a fait référence à ce sujet sur

-

Je me demande si Interpol, le FBI ou autre va courir au cul de Destroy et Yggflop après ce leak ?

-

Je susi en train de consulter les fichiers et ouaip on y trouve des login/pass qui marche toujours pour se connecter a l’infra et les log des attaque DDOS sur Sherwood, lacale, etc…

On y trouve les pseudo des membres avec les IP supprimé, par contre il a bien laissé les IP des membre du staff, comme celle de Oracle ^^

-

undefined Raccoon a fait référence à ce sujet sur

undefined Raccoon a fait référence à ce sujet sur

-

Un extrait pour ceux qui ont la flemme de tout lire

Le code source

Chaque point ci-dessous s’appuie sur du code et des données extraits de leurs serveurs.

Fingerprinting de wallets crypto — sci.js + Web3stats.php

Un script

sci.jss’exécute dans votre navigateur à chaque visite. Déguisé enImageCarouselManager(une classe carousel factice de 213 lignes, jamais instanciée), il scanne la présence de wallets crypto : Phantom (Solana), MetaMask (Ethereum), Trust Wallet, Coinbase Wallet, WalletConnect.Si un wallet est détecté, les informations sont envoyées au backend via

Web3stats.php(controller CodeIgniter, clé d’accèsd3ShGIbbX3). La fonctioncollect()stocke le type de wallet, le user-agent, l’IP et le session_id. Tableau de bord accessible à/web3stats?key=d3ShGIbbX3.Le script ne vole rien directement. Il identifie, parmi les 6,6 millions d’utilisateurs, lesquels possèdent un wallet crypto et lequel.

// sci.js — detection de wallets (lignes 443-489) const isPhantomInstalled = window.phantom?.solana?.isPhantom; const provider = window.ethereum || window.web3?.currentProvider; if (isPhantomInstalled || provider) { const walletType = isPhantomInstalled ? 'Phantom' : detectWalletType(provider); await sendWeb3Info(walletType); // POST → /web3stats/collect } function detectWalletType(provider) { const walletTypes = { isPhantom: 'Phantom', isMetaMask: 'MetaMask', isTrust: 'Trust Wallet', isCoinbaseWallet: 'Coinbase Wallet', isWalletConnect: 'WalletConnect' }; return Object.entries(walletTypes) .find(([key]) => provider[key])?.[1] || 'Unknown Wallet'; }Suspicion de skimming bancaire — Security.php

Un controller CodeIgniter de 1,6 Ko, présent dans le code de production, reçoit le numéro de carte complet (PAN), le CVV, la date d’expiration et le nom du titulaire via POST. Les données sont relayées vers un processeur de paiement (Singularity) via un formulaire caché auto-soumis, mais elles transitent d’abord en clair par le serveur YGG. Destroy aurait donc eu accès à l’intégralité des numéros de carte de ses utilisateurs.

Pourquoi faire transiter des données bancaires par son propre serveur quand le processeur de paiement propose un checkout hébergé ? Pourquoi rediriger silencieusement vers google.com quand le token de commande est invalide (technique classique d’anti-analyse) ? Pourquoi un formulaire caché auto-soumis plutôt qu’un appel API côté serveur ?

Je ne peux pas affirmer avec certitude que ce fichier a été utilisé pour du skimming. Mais sa présence dans le code de production, combinée aux nombreux témoignages de fraudes bancaires sur Reddit après des paiements sur YGG, pose des questions auxquelles tu devrais répondre, Destroy.

“Après avoir payé du free leech la semaine dernière par PayPal, aujourd’hui 4000E de matériel de son ont été commandé chez Thomann et livré à une boutique inexistante du 93 sous le nom de Kevin. Ce PayPal n’avait pas été utilisé depuis plus d’un an sauf pour YGG.” — u/TatonTatonne, octobre 2024

@Raccoon Yep le script ne vol rien mais ca permet de pouvoir faire du phising par la suite comme cela arrive très fréquement aux utlisateurs de metamask par exemple.

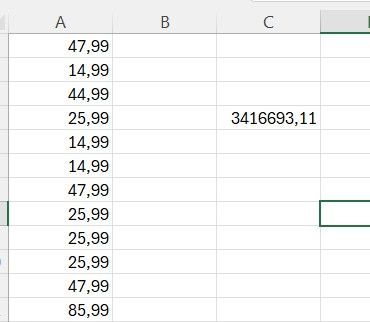

J’ai consulté par mal de fichier, je trouve juste dommage qu’il n’ait pas filtré les pseudo¨s en meme temps que les IP, mais quand ut regarde le fichier checkout ca fait beaucoup d’argent quand meme pour quelques serveurs a 20 ou 30k a l’année.

-

Je suis en train de lire le compte rendu technique de l’infiltration, c’est hallucinant de laisser de telles portes ouvertes sur le net quand on développe et maintient une infra pareille.

-

Ca semble complètement dingue en lisant de travers. Je me mets ça de côté pour prendre le temps de lire. C’est pas joli joli…

-

Je suis en train de lire le compte rendu technique de l’infiltration, c’est hallucinant de laisser de telles portes ouvertes sur le net quand on développe et maintient une infra pareille.

Je suis en train de lire le compte rendu technique de l’infiltration, c’est hallucinant de laisser de telles portes ouvertes sur le net quand on développe et maintient une infra pareille.

Juste un pauvre partage laissé ouvert et après gogogo

Coté blanchiment c’est pas mal comme technique pour effacer les trace paypal averc des shop bidon par contre il aurait du suppirmer les id de transaction, coté password ils utilisaient firefox donc base sqllite encrypté mais aussi chrome du coup du peux décrypter et avoir les accès, j’ai testé les login/.password ils marchent toujours d’ailleur ^^

Leur preprod windows server étaient pas a jour, ils ont utilisé impacket pour récupérer les hash

Bilan les gars sont très bon en dev, en blanchiment, en exfiltration de numéraire mais c’est des quiches en sécurité.

J’ai fait le calcul, sur 2025 ils sont a 3.4 m€ en paiement carte

-

Ne pouvant résister à ma curiosité, j’ai dl le .torrent (archive_ygg.torrent) mais Transmission me dit ensuite “Couldn’t get ‘archive_ygg.tar.xz’: Permission denied (13)”

Transmission ne serait-il pas complice des enflures de feu YGG ? -

un simple grand merci à Gr0lum pour avoir stopper ça et tout ça en transparence !

-

Ne pouvant résister à ma curiosité, j’ai dl le .torrent (archive_ygg.torrent) mais Transmission me dit ensuite “Couldn’t get ‘archive_ygg.tar.xz’: Permission denied (13)”

Transmission ne serait-il pas complice des enflures de feu YGG ?@arcturien Je l’ai pris il y a environ une heure, sans problème et je seede toujours, mais pas avec transmission.

-

merci duJambon. C’est moi qui avait fait une erreur. Il se télécharge… Finalement, Transmission ne s’est pas acoquiné avec les enflures.

-

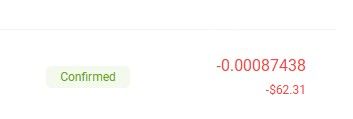

Bon, ils ont laissé trainer leur passphrase de certains wallet, mais ca a été vidé ce matin a 3h33

-

Je suis en train de lire le compte rendu technique de l’infiltration, c’est hallucinant de laisser de telles portes ouvertes sur le net quand on développe et maintient une infra pareille.

@Raccoon En effet, ne pas penser à placer un UTM devant un WinSrv, exposer le port 445 sur internet…

-

Bon, ils sont en train de disséquer leur wallet bitcoin sur divers portefeuille

Grolum rend l’argent, je suis sûr que c’est toi ça a 3h du mat ^^

-

Ah oui, sacré boulot ce leak !!

-

Par contre je ne crois pas une seconde que tout ce soit fait dans l’instant, en general ca se fait sur quelques jour genre les weekend pour eviter de déclancher des soupçons et on exfiltre les données au fur et a mesure

-

Par contre je ne crois pas une seconde que tout ce soit fait dans l’instant, en general ca se fait sur quelques jour genre les weekend pour eviter de déclancher des soupçons et on exfiltre les données au fur et a mesure

@Workshop à mon avis ça fait quelques semaines qu’il était infiltré sur les serveurs d’Ygg.

Et vu la sécurité il ne devait pas y avoir beaucoup d’alertes mises en place en cas d’intrusion.

Bonjour ! Vous semblez intéressé par cette conversation, mais vous n’avez pas encore de compte.

Marre de refaire défiler les mêmes messages ? Créez un compte pour retrouver votre position, recevoir des notifications des nouvelles réponses, sauvegarder vos favoris et voter pour les messages que vous appréciez.

Grâce à votre participation, ce message peut devenir encore meilleur 💗

S'inscrire Se connecter