Je peux comprendre qu’il ait cédé au pouvoir russe concernant VK sorte de facebook russe, mais céder à des fonctionnaires de l’UE !

-

Telegram supprime les publications de la Z-Library « en raison d'une violation du droit d'auteur »

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé0 Votes4 Messages322 Vues -

[IPTV] : Football, DAZN refuse de payer complètement les ayants droit à cause de la concurence des pirates

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé1 Votes9 Messages536 Vues -

Quel est le meilleur VPN selon vous ?

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé vpn1 Votes43 Messages4k Vues -

En France, les ayants-droit veulent faire bloquer les vpn sous couvert de mesures antipiratage

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé 1

1 Votes7 Messages451 Vues

1

1 Votes7 Messages451 Vues -

Bilan d'une année de suppression de liens sur google: 3,5 millions d'adresses supprimées

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé 1

0 Votes1 Messages90 Vues

1

0 Votes1 Messages90 Vues -

Cracked.io, Nulled.to… le FBI saisit plusieurs sites de pirates informatiques

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé4 Votes1 Messages137 Vues -

Top 10 des sites torrent anglophones de 2023 selon Torrent Freak

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé2 Votes19 Messages3k Vues -

[X]: MissAV : l'un des plus grands sites « pirates » au monde visé par un effort de retrait

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé 2

0 Votes2 Messages3k Vues

2

0 Votes2 Messages3k Vues -

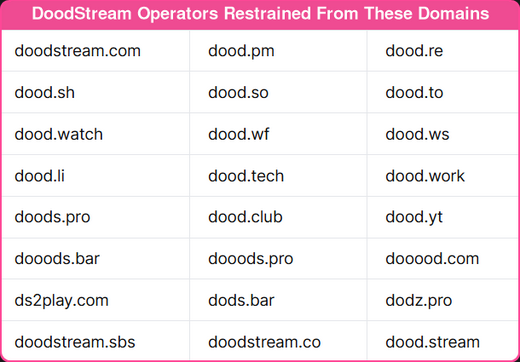

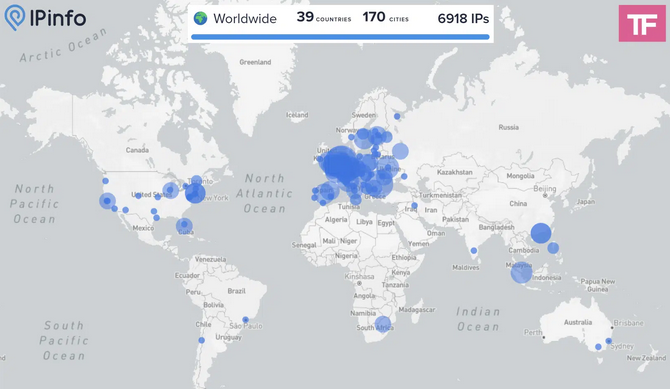

DoodStream ne peut pas se conformer aux ordonnances du tribunal, l'investisseur majeur est un russe

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé 2

2 Votes1 Messages161 Vues

2

2 Votes1 Messages161 Vues -

[IPTV]: Un tribunal britannique condamne un vendeur de Fire Stick « pirate » à deux ans de prison

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé 2

2 Votes1 Messages110 Vues

2

2 Votes1 Messages110 Vues -

HiAnime surpasse DisneyPlus aux États-Unis avec un record de 364 millions de visites mensuelles

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé 3

1 Votes1 Messages115 Vues

3

1 Votes1 Messages115 Vues -

Piracy Shield: les 10 principaux pays bloqués pour l'hébergement de pirates IPTV en 2024

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé 4

1 Votes1 Messages119 Vues

4

1 Votes1 Messages119 Vues -

[IPTV]: Italie, Les juges acquittent un total de 23 abonnés pirates "l'utilisation personnelle n'est pas un crime"

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé0 Votes1 Messages141 Vues -

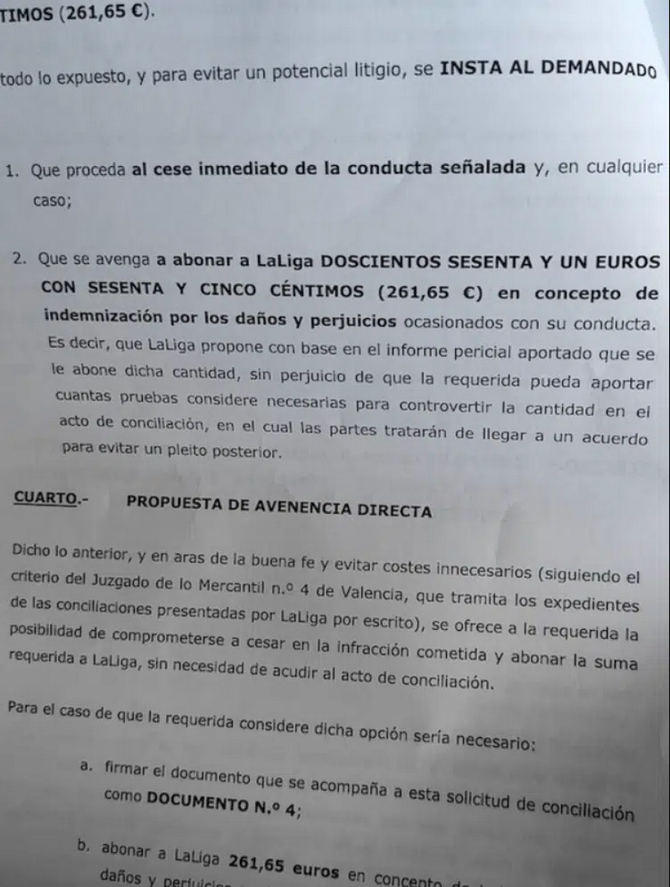

[IPTV] La Liga poursuit les utilisateurs finaux qui utilisent Ace Stream

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé 2

0 Votes1 Messages126 Vues

2

0 Votes1 Messages126 Vues -

Brésil: Les sociétés japonaises de dessins animés ferment 15 autres sites pirates

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé 2

0 Votes1 Messages114 Vues

2

0 Votes1 Messages114 Vues -

L'ordonnance française de blocage du piratage devient mondiale, le service DNS Quad9 s'engage à lutter

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé 2

0 Votes1 Messages233 Vues

2

0 Votes1 Messages233 Vues -

Piracy Shield nouvelle bavure (ou acte volontaire ?)

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé0 Votes2 Messages142 Vues -

[IPTV]: Grèce, la « décision historique » d'emprisonner un utilisateur pirate d'IPTV sent la propagande

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé 2

0 Votes1 Messages93 Vues

2

0 Votes1 Messages93 Vues -

[IPTV]: Ca commence a chauffer entre les sites de sreaming et autres diffuseurs

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé0 Votes5 Messages345 Vues -

AnimeFenix s'arrête et GogoAnime/Anitaku se fige dans le temps

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé0 Votes1 Messages150 Vues

L'actualité Warez & underground en continu

tu veux bien m’adopter @duJambon ? Je suis déjà pré-salé de naissance

tu veux bien m’adopter @duJambon ? Je suis déjà pré-salé de naissance