Les féministes qui vont se plaindrent, ouin ouin les hommes téléchargent plus que nous

-

Les campagnes anti-piratage incitent les hommes à pirater davantage

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé piratage3 Votes3 Messages251 Vues -

Le site Web du LockBit Ransomware Gang fermé par le FBI et les forces de l'ordre internationales

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé4 Votes5 Messages347 Vues -

Signal déploie enfin les noms d'utilisateur, afin que vous puissiez garder votre numéro de téléphone privé

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé4 Votes14 Messages472 Vues -

Intelligence artificielle : il est quasi-impossible de générer un homme blanc sur Google Gemini

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé0 Votes4 Messages177 Vues -

Big Tech n'est absolument pas impressionné par les changements apportés à l'App Store européen d'Apple

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé0 Votes1 Messages65 Vues -

ZTE lance le Libero Flip, son premier téléphone 5G à pliage vertical !

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé1 Votes2 Messages97 Vues -

JXL et AVIF : Les nouveaux champions des formats d’image

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé avif jxl5 Votes5 Messages206 Vues -

Caméras connectées : des clients de Wyze ont pu voir des flux vidéos d’autres personnes

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé iot vidéosurveillance objets connectés2 Votes2 Messages234 Vues -

Freenginx : l'un des développeurs principaux de Nginx annonce la création d'un fork

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé 1

3 Votes3 Messages207 Vues

1

3 Votes3 Messages207 Vues -

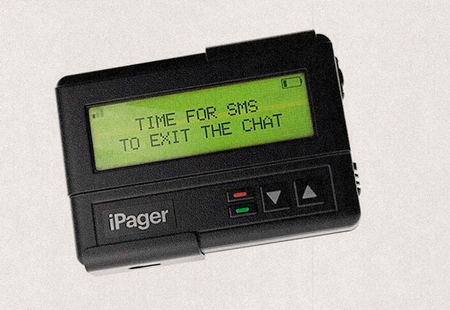

iMessage : Google, Orange et cinq autres telcos misent sur le DMA pour contraindre Apple à l’interopérabilité

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé imessage apple dma europe 1

0 Votes5 Messages436 Vues

1

0 Votes5 Messages436 Vues -

Un gestionnaire de mots de passe LastPass qualifié de « frauduleux » démarré depuis l'App Store

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé2 Votes10 Messages537 Vues -

Google rennome Bard en Gemini

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé0 Votes1 Messages72 Vues -

Sony efface les bibliothèques numériques qui étaient censées être accessibles « pour toujours »

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé1 Votes3 Messages169 Vues -

Ov3r_Stealer se propage via les publicités Facebook

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé1 Votes2 Messages123 Vues -

Cuisinier et skier, voici ce que vous allez pouvoir faire avec le Vision Pro

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé0 Votes12 Messages344 Vues -

Pourquoi la CNIL a autorisé le Health Data Hub à héberger des données de santé chez Microsoft ?

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé souveraineté numérique microsoft cnil snds health data hub1 Votes7 Messages538 Vues -

Comment le nouveau réseau social Threads gère-t-il nos données personnelles?

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé1 Votes4 Messages165 Vues -

Faille critique dans glibc (Linux) : obtenez un accès root

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé cybersécurité linux cve root3 Votes1 Messages153 Vues -

La compagnie ferroviaire allemande “Deutsche Bahn” travaille encore avec Windows 3.11 datant de 1993

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé0 Votes9 Messages383 Vues -

Feu vert de l'UE à une loi inédite sur l'intelligence artificielle

Suivi Ignoré Planifié Épinglé Verrouillé Déplacé0 Votes1 Messages63 Vues

L'actualité Warez & underground en continu