Le réseau interne de Teamviewer cyberattaqué

-

La société éditant la solution d’accés à distance, Teamviewer, a indiqué avoir détecté une intrusion dans son réseau. Elle mène l’enquête et précise que son environnement IT interne est séparé de celui des produits.

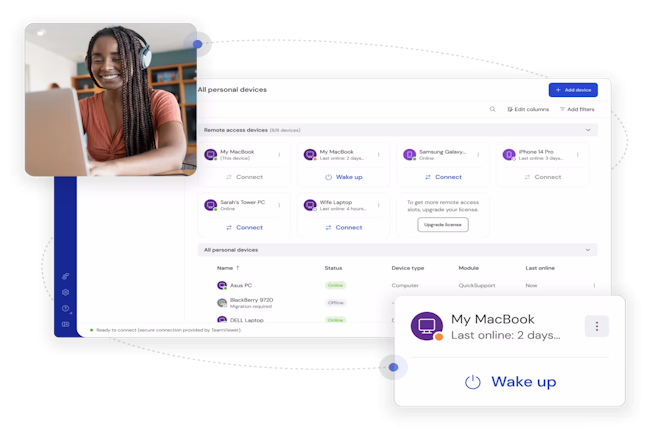

Teamviewer a détecté une intrusion dans son environnement IT interne. (Crédit Photo: Teamviewer)Tous les éléments de langage ont été pesés pour éviter la panique. Teamviewer, éditant un logiciel d’accès à distance a publié un communiqué indiquant que son équipe de sécurité avait « détecté une irrégularité » au sein de l’un de ses réseaux. Une tournure élégante pour signifier un piratage de son environnement IT. L’intrusion a été relevée mercredi par la société basée en Allemagne et a immédiatement appelé de l’aide auprès d’enquêteurs spécialisés en cybersécurité.

L’éditeur a également pris des « mesures de remédiation nécessaires » et a activé son plan de réponse à incident. Dans son communiqué, il a souhaité rassurer ses clients, « l’environnement informatique interne de Teamviewer est totalement indépendant de celui du produit. Il n’y a aucune preuve suggérant que ce dernier ou les données des clients sont affectés ». Effectivement, une compromission de la plateforme d’accès à distance pourrait avoir un effet dévastateur sur les 600 000 clients (par exemple l’écurie de Formule 1 Mercedes) revendiqués par la société.

Les groupes APT ciblent activement les services Teamviewer

La nouvelle de l’intrusion a été rapportée, selon nos confrères de Bleepincomputer, pour la première fois sur Mastodon par Jeffrey, un professionnel de la sécurité informatique. Il a partagé une alerte diffusée sur le Dutch Digital Trust Center, un portail web utilisé par le gouvernement, les experts en sécurité et les entreprises néerlandaises pour partager des informations sur les menaces en matière de cybersécurité.

D’autres alertes ont ensuite suivi comme celle de NCC dont l’équipe de sécurité « a été informée d’une compromission importante de la plateforme d’accès et d’assistance à distance TeamViewer par un groupe APT », sans citer le nom du groupe en question. Le Health Information Sharing and Analysis Center (Health-ISAC) aux Etats-Unis a publié une note montrant que les services TeamViewer étaient activement ciblés par le groupe de pirates russes APT29, également connu sous les noms de Cozy Bear, Nobelium et Midnight Blizzard. L’organisation recommande d’examiner les logs pour détecter tout trafic inhabituel de bureau à distance.

Source : lemondeinformatique.fr

L’entreprise TeamViewer attribue une intrusion informatique au renseignement extérieur russe

La société assure que rien ne montre pour le moment que l’infrastructure de développement de ses logiciels a été compromise.

La société TeamViewer a annoncé, vendredi 28 juin, avoir détecté une intrusion informatique attribuée à APT29, une unité des services de renseignements extérieurs russes régulièrement identifiée dans des opérations d’espionnage très sophistiquées.

Le communiqué de l’entreprise, qui avait annoncé la veille avoir identifié des « irrégularités » dans son système, inquiète au plus haut point les experts. TeamViewer est connue pour commercialiser dans le monde entier des outils très populaires d’accès à distance, utilisés par exemple pour partager le contrôle d’un ordinateur lors d’un dépannage. TeamViewer estime pour le moment que l’attaque a été circonscrite à une partie du réseau et que les pirates n’ont pas réussi à accéder à des données de clients ou à l’infrastructure concernant les produits développés par l’entreprise. Une nouvelle communication est attendue d’ici la fin de la soirée (heure française).

L’entreprise affirme que cette attaque a démarré le 26 juin et utilisait les identifiants d’un employé, une porte d’entrée très classique dans les cas d’intrusion informatique dans le réseau d’une entreprise. Une alerte avait été émise le 27 juin par la société spécialisée en sécurité informatique NCC Group, qui affirmait avoir reçu des informations faisant état d’une compromission de TeamViewer par APT29.

Le développeur allemand, comptant des centaines de milliers de clients dans le monde, représente une cible de choix pour les groupes spécialisés dans l’espionnage. Ses logiciels distribués très largement, s’ils venaient à être compromis ou modifiés, représenteraient une porte d’entrée idéale pour prendre le contrôle d’autres réseaux. Ces attaques appelées « supply chain », parce qu’elles ciblent les fournisseurs de service qui irriguent des entreprises mais aussi des institutions dans le monde entier, sont aujourd’hui une des principales menaces aussi bien en matière d’espionnage que de cybercriminalité.

Un acteur spécialisé dans l’espionnage

Le groupe APT 29 est un des principaux acteurs impliqués dans les opérations de cyberespionnage russes. Le 19 juin, l’Agence nationale de la sécurité des systèmes d’information (Anssi) publiait un rapport détaillant comment ce groupe, aussi appelé Nobelium, avait ciblé depuis 2021 de nombreux diplomates français. L’ambassade de France à Kiev avait notamment été ciblée par un e-mail contenant une pièce jointe vérolée.

Source : lemonde.fr

Bonjour ! Vous semblez intéressé par cette conversation, mais vous n’avez pas encore de compte.

Marre de refaire défiler les mêmes messages ? Créez un compte pour retrouver votre position, recevoir des notifications des nouvelles réponses, sauvegarder vos favoris et voter pour les messages que vous appréciez.

Grâce à votre participation, ce message peut devenir encore meilleur 💗

S'inscrire Se connecter