Ce petit appareil envoie les iPhones mis à jour dans une boucle DoS sans fin

-

Il n’y a pas encore de remède contre une attaque populaire sur iPhone, à l’exception de la désactivation du Bluetooth.

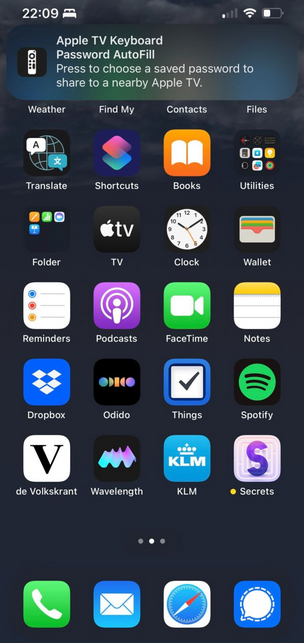

Il y a deux semaines, un matin, le chercheur en sécurité Jeroen van der Ham voyageait en train aux Pays-Bas lorsque son iPhone a soudainement affiché une série de fenêtres contextuelles rendant presque impossible l’utilisation de son appareil.

“Mon téléphone recevait ces fenêtres contextuelles toutes les quelques minutes, puis mon téléphone redémarrait”, a-t-il écrit à Ars dans une interview en ligne. “J’ai essayé de le mettre en mode verrouillage, mais cela n’a pas aidé.”

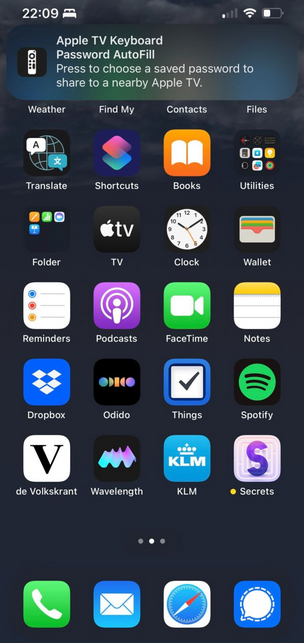

À la surprise et au chagrin de van der Ham, le même flot débilitant de pop-ups a de nouveau frappé lors du trajet de l’après-midi pour rentrer chez lui, non seulement contre son iPhone mais contre ceux des autres passagers dans le même wagon. Il a alors remarqué qu’un des mêmes passagers à proximité était également présent ce matin-là. Van der Ham a mis deux et deux ensemble et a désigné le passager comme coupable.

“Il travaillait allègrement sur une sorte d’application sur son Macbook, avait lui-même son iPhone connecté via USB pour pouvoir continuer à travailler pendant que tout autour de lui, les appareils Apple redémarraient et il ne prêtait même pas attention à ce qui se passait”, a-t-il déclaré. dit. « Votre téléphone devient quasiment inutilisable. Vous pouvez toujours faire des choses entre-temps pendant quelques minutes, donc c’est vraiment ennuyeux à vivre. Même en tant que chercheur en sécurité ayant entendu parler de cette attaque, il est vraiment difficile de réaliser que c’est ce qui se passe.»

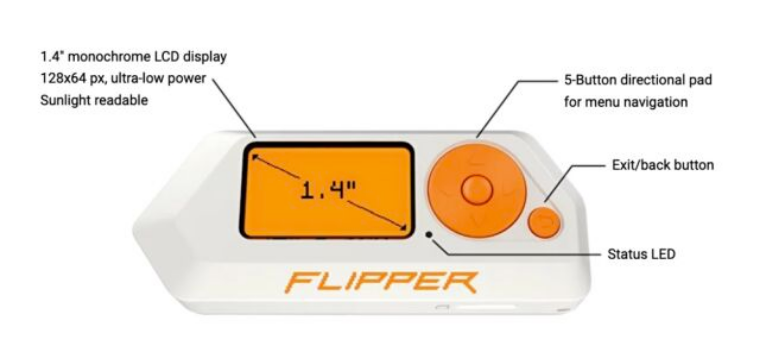

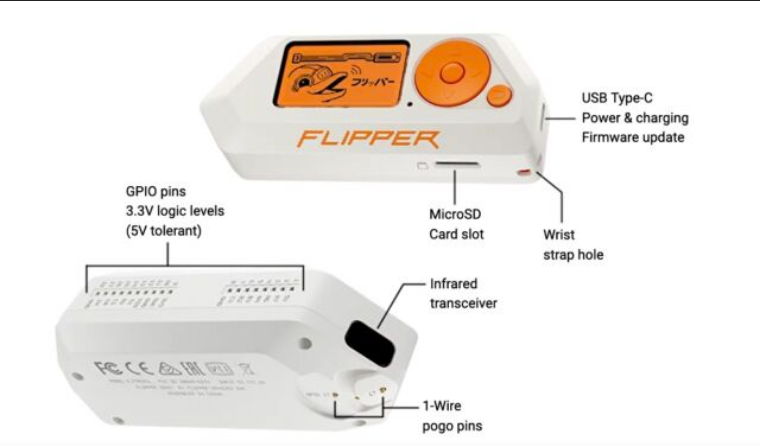

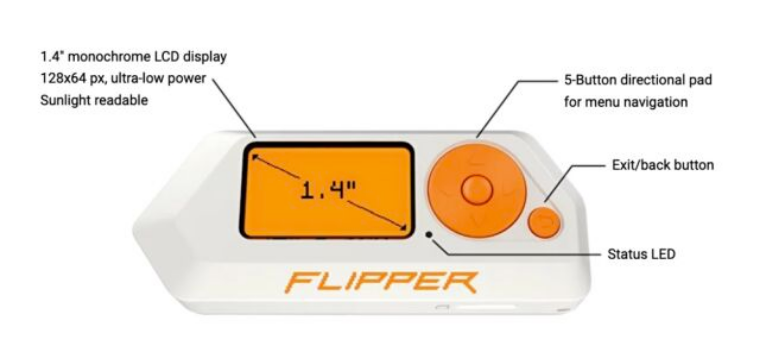

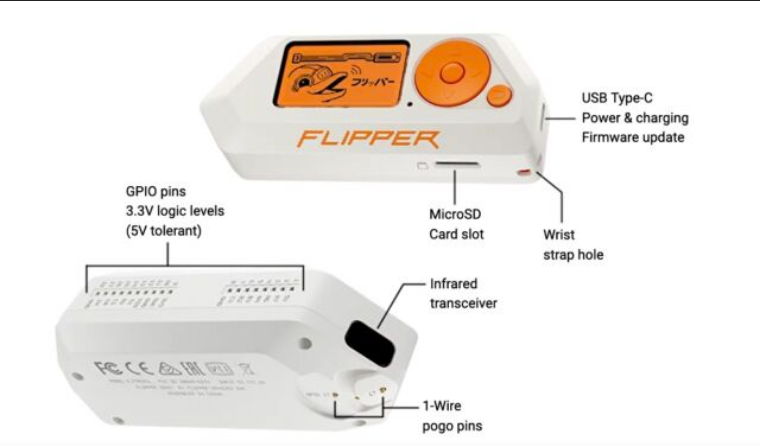

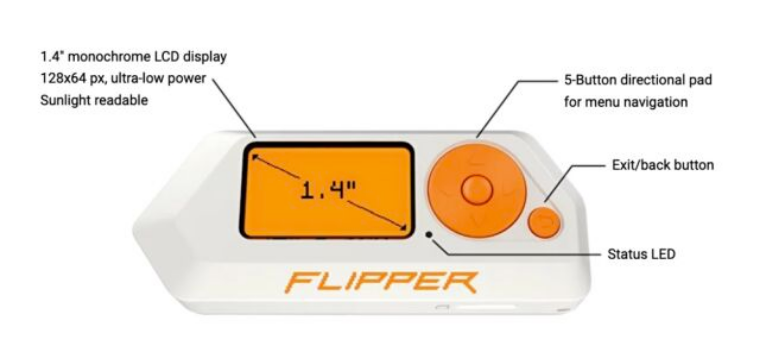

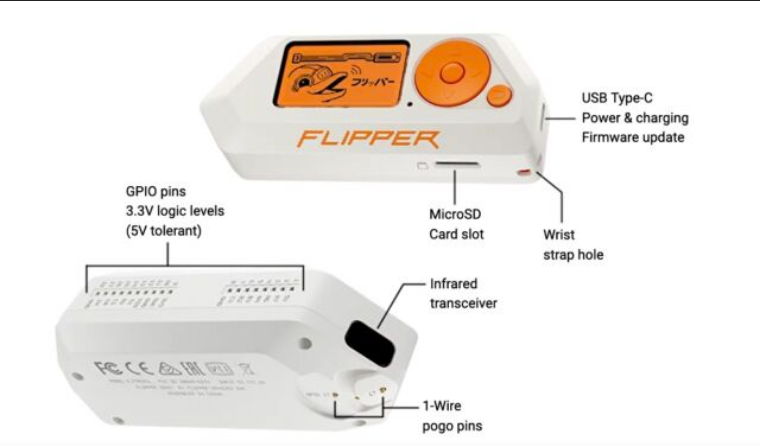

Il s’est avéré que le coupable utilisait un appareil Flipper Zero pour envoyer des demandes de couplage Bluetooth à tous les iPhones à portée radio. Cet appareil fin et léger est disponible depuis 2020, mais ces derniers mois, il est devenu beaucoup plus visible. Il agit comme un couteau suisse pour toutes sortes de communications sans fil. Il peut interagir avec les signaux radio, notamment RFID, NFC, Bluetooth, Wi-Fi ou radio standard. Les gens peuvent l’utiliser pour changer secrètement les chaînes d’une télévision dans un bar, cloner certaines cartes-clés d’hôtel, lire la puce RFID implantée dans les animaux de compagnie, ouvrir et fermer certaines portes de garage et perturber l’utilisation normale des iPhones.

Ces types de hacks sont possibles depuis des décennies, mais ils nécessitent un équipement spécial et une grande expertise. Les capacités nécessitaient généralement des SDR coûteux (abréviation de radios définies par logiciel) qui, contrairement aux radios définies par matériel traditionnelles, utilisent un micrologiciel et des processeurs pour recréer numériquement les transmissions et les réceptions de signaux radio. Le Flipper Zero à 200 $ n’est pas un SDR à part entière, mais en tant que radio contrôlée par logiciel, il peut faire bon nombre des mêmes choses à un prix abordable et avec un facteur de forme beaucoup plus pratique que les générations précédentes de SDR.

“Le problème est terminé : les radios logicielles ont rendu accessibles à beaucoup plus de personnes qu’auparavant des attaques auparavant inaccessibles, et le travail sur celles-ci va se poursuivre”, a écrit Dan Guido, PDG de la société de sécurité Trail of Bits, dans une interview. « Les personnes qui s’intéressent occasionnellement à la technologie peuvent désormais facilement cloner la plupart des cartes d’accès d’hôtel ou de bureau. Ils n’ont besoin d’aucune connaissance des signaux et n’ont pas besoin de jouer avec le code open source ou Linux. [Cela] démocratise définitivement certains piratages RF [radiofréquences] autrefois complexes entre les mains de simples mortels.

Le fabricant Flipper Zero présente l’appareil comme un « outil multifonction portable pour les pentesters et les geeks » adapté au piratage des protocoles radio et à la construction de systèmes de contrôle d’accès, au dépannage du matériel, au clonage de cartes-clés électroniques et de cartes RFID, et à une utilisation comme télécommande universelle pour téléviseur. . Sa conception open source permet aux utilisateurs de flasher l’appareil avec un micrologiciel personnalisé pour bénéficier de nouvelles fonctionnalités.

“L’idée de Flipper Zero est de combiner tous les outils matériels dont vous auriez besoin pour l’exploration et le développement en déplacement”, a écrit le fabricant. “Flipper a été inspiré par le projet pwnagotchi, mais contrairement à d’autres cartes DIY, Flipper est conçu en gardant à l’esprit la commodité d’un usage quotidien : il a un boîtier robuste, des boutons pratiques et une forme, donc il n’y a pas de PCB sales ou de broches rayées.”

Malgré ses capacités aux multiples facettes, le Flipper Zero semble surtout connu ces dernières semaines pour ses capacités iPhone DoSing. La façon dont Bluetooth fonctionne sur les iPhones et iPads les rend particulièrement vulnérables. Van der Ham a flashé son appareil avec un firmware personnalisé appelé Flipper Xtreme , qu’il a acquis sur une chaîne Discord consacrée au Flipper Zero. Un paramètre du micrologiciel envoie un flux constant de messages annonçant la disponibilité d’un appareil BLE (Bluetooth Low Energy) à proximité. Ce flux constant peut être ennuyeux pour les utilisateurs de n’importe quel appareil, mais il ne fait pas planter les téléphones. Un paramètre distinct, intitulé « Attaque iOS 17 », est celui utilisé par le farceur du train.

Van der Ham a recréé l’attaque dans un environnement contrôlé, qui a fonctionné exactement comme lors de son précédent trajet en train.

Curieusement, le chercheur n’a pas pu faire planter les iPhones exécutant des versions iOS antérieures à 17.0. Les représentants d’Apple n’ont pas répondu à un e-mail demandant si l’entreprise prévoyait de publier des mises à jour pour empêcher le flux de pop-ups provoquant des plantages.

Pour l’instant, le seul moyen d’empêcher une telle attaque sur iOS ou iPadOS est de désactiver Bluetooth dans l’application Paramètres. le journaliste de TechCrunch Lorenzo Franceschi-Bicchierai Comme l’ a découvert , l’utilisation du centre de contrôle pour désactiver Bluetooth permet aux notifications Bluetooth indésirables de continuer sans relâche.

Les plates-formes Android et Windows pourraient être DoSed par Flipper Zero lorsqu’elles exécutent Flipper Xtreme. Bleeping Computer a publié une vidéo montrant que le micrologiciel semblait inonder un téléphone Samsung Galaxy d’un flot incessant de pop-ups, mais il n’était pas immédiatement clair si l’appareil finissait par tomber en panne. (Van der Ham n’a pas testé les paramètres non-iPhone.) Pour bloquer de telles attaques sur Android, ouvrez les paramètres et recherchez « partage à proximité » (il se trouve à des endroits légèrement différents selon le fabricant du matériel et la version d’Android). Désactivez ensuite « Afficher la notification ». Sous Windows, ouvrez les paramètres Bluetooth et assurez-vous que « Afficher les notifications pour se connecter à l’aide de Swift Pair » n’est pas coché.

Malheureusement, les attaques peuvent être si perturbatrices qu’il peut être difficile, voire impossible, d’apporter les modifications nécessaires au système lorsqu’elles sont en cours.

Guido a déclaré qu’il y avait beaucoup de choses que Flipper Zero ne pouvait pas faire actuellement. Le vol d’une voiture en fait partie, car la plupart des porte-clés utilisent des protocoles qui fonctionnent sur des fréquences radio différentes de celles auxquelles un Flipper peut accéder aujourd’hui. Alors qu’il assistait à la conférence des hackers Defcon à Las Vegas en août, il a également confirmé que l’appareil ne peut pas cloner les cartes-clés utilisées dans les hôtels MGM car ils nécessitent du matériel qui n’est actuellement pas disponible dans le Flipper Zero. De plus, le fabricant de la carte, HID, a ajouté un cryptage qui protège automatiquement les informations lors de leur passage de la carte au lecteur.

Pourtant, il ne fait aucun doute que des appareils comme le Flipper Zero élargissent les capacités de piratage des appareils à radiofréquence (RF) qui nous entourent. L’expansion ne fera que croître à mesure que de nouvelles générations d’appareils seront introduites.

“Beaucoup de ces technologies RF simples que nous utilisons quotidiennement n’étaient pas sûres car personne ne s’est efforcé de les briser”, a déclaré Guido. « Ils n’ont jamais été en sécurité. Et maintenant, tous ces systèmes RF peuvent être piratés par des outils simples comme un Flipper. Mais c’est comme ça que tout se passe. Les attaques s’améliorent, deviennent plus accessibles et les technologies mal sécurisées finissent par rattraper leur retard.

-

Il n’y a pas encore de remède contre une attaque populaire sur iPhone, à l’exception de la désactivation du Bluetooth.

Il y a deux semaines, un matin, le chercheur en sécurité Jeroen van der Ham voyageait en train aux Pays-Bas lorsque son iPhone a soudainement affiché une série de fenêtres contextuelles rendant presque impossible l’utilisation de son appareil.

“Mon téléphone recevait ces fenêtres contextuelles toutes les quelques minutes, puis mon téléphone redémarrait”, a-t-il écrit à Ars dans une interview en ligne. “J’ai essayé de le mettre en mode verrouillage, mais cela n’a pas aidé.”

À la surprise et au chagrin de van der Ham, le même flot débilitant de pop-ups a de nouveau frappé lors du trajet de l’après-midi pour rentrer chez lui, non seulement contre son iPhone mais contre ceux des autres passagers dans le même wagon. Il a alors remarqué qu’un des mêmes passagers à proximité était également présent ce matin-là. Van der Ham a mis deux et deux ensemble et a désigné le passager comme coupable.

“Il travaillait allègrement sur une sorte d’application sur son Macbook, avait lui-même son iPhone connecté via USB pour pouvoir continuer à travailler pendant que tout autour de lui, les appareils Apple redémarraient et il ne prêtait même pas attention à ce qui se passait”, a-t-il déclaré. dit. « Votre téléphone devient quasiment inutilisable. Vous pouvez toujours faire des choses entre-temps pendant quelques minutes, donc c’est vraiment ennuyeux à vivre. Même en tant que chercheur en sécurité ayant entendu parler de cette attaque, il est vraiment difficile de réaliser que c’est ce qui se passe.»

Il s’est avéré que le coupable utilisait un appareil Flipper Zero pour envoyer des demandes de couplage Bluetooth à tous les iPhones à portée radio. Cet appareil fin et léger est disponible depuis 2020, mais ces derniers mois, il est devenu beaucoup plus visible. Il agit comme un couteau suisse pour toutes sortes de communications sans fil. Il peut interagir avec les signaux radio, notamment RFID, NFC, Bluetooth, Wi-Fi ou radio standard. Les gens peuvent l’utiliser pour changer secrètement les chaînes d’une télévision dans un bar, cloner certaines cartes-clés d’hôtel, lire la puce RFID implantée dans les animaux de compagnie, ouvrir et fermer certaines portes de garage et perturber l’utilisation normale des iPhones.

Ces types de hacks sont possibles depuis des décennies, mais ils nécessitent un équipement spécial et une grande expertise. Les capacités nécessitaient généralement des SDR coûteux (abréviation de radios définies par logiciel) qui, contrairement aux radios définies par matériel traditionnelles, utilisent un micrologiciel et des processeurs pour recréer numériquement les transmissions et les réceptions de signaux radio. Le Flipper Zero à 200 $ n’est pas un SDR à part entière, mais en tant que radio contrôlée par logiciel, il peut faire bon nombre des mêmes choses à un prix abordable et avec un facteur de forme beaucoup plus pratique que les générations précédentes de SDR.

“Le problème est terminé : les radios logicielles ont rendu accessibles à beaucoup plus de personnes qu’auparavant des attaques auparavant inaccessibles, et le travail sur celles-ci va se poursuivre”, a écrit Dan Guido, PDG de la société de sécurité Trail of Bits, dans une interview. « Les personnes qui s’intéressent occasionnellement à la technologie peuvent désormais facilement cloner la plupart des cartes d’accès d’hôtel ou de bureau. Ils n’ont besoin d’aucune connaissance des signaux et n’ont pas besoin de jouer avec le code open source ou Linux. [Cela] démocratise définitivement certains piratages RF [radiofréquences] autrefois complexes entre les mains de simples mortels.

Le fabricant Flipper Zero présente l’appareil comme un « outil multifonction portable pour les pentesters et les geeks » adapté au piratage des protocoles radio et à la construction de systèmes de contrôle d’accès, au dépannage du matériel, au clonage de cartes-clés électroniques et de cartes RFID, et à une utilisation comme télécommande universelle pour téléviseur. . Sa conception open source permet aux utilisateurs de flasher l’appareil avec un micrologiciel personnalisé pour bénéficier de nouvelles fonctionnalités.

“L’idée de Flipper Zero est de combiner tous les outils matériels dont vous auriez besoin pour l’exploration et le développement en déplacement”, a écrit le fabricant. “Flipper a été inspiré par le projet pwnagotchi, mais contrairement à d’autres cartes DIY, Flipper est conçu en gardant à l’esprit la commodité d’un usage quotidien : il a un boîtier robuste, des boutons pratiques et une forme, donc il n’y a pas de PCB sales ou de broches rayées.”

Malgré ses capacités aux multiples facettes, le Flipper Zero semble surtout connu ces dernières semaines pour ses capacités iPhone DoSing. La façon dont Bluetooth fonctionne sur les iPhones et iPads les rend particulièrement vulnérables. Van der Ham a flashé son appareil avec un firmware personnalisé appelé Flipper Xtreme , qu’il a acquis sur une chaîne Discord consacrée au Flipper Zero. Un paramètre du micrologiciel envoie un flux constant de messages annonçant la disponibilité d’un appareil BLE (Bluetooth Low Energy) à proximité. Ce flux constant peut être ennuyeux pour les utilisateurs de n’importe quel appareil, mais il ne fait pas planter les téléphones. Un paramètre distinct, intitulé « Attaque iOS 17 », est celui utilisé par le farceur du train.

Van der Ham a recréé l’attaque dans un environnement contrôlé, qui a fonctionné exactement comme lors de son précédent trajet en train.

Curieusement, le chercheur n’a pas pu faire planter les iPhones exécutant des versions iOS antérieures à 17.0. Les représentants d’Apple n’ont pas répondu à un e-mail demandant si l’entreprise prévoyait de publier des mises à jour pour empêcher le flux de pop-ups provoquant des plantages.

Pour l’instant, le seul moyen d’empêcher une telle attaque sur iOS ou iPadOS est de désactiver Bluetooth dans l’application Paramètres. le journaliste de TechCrunch Lorenzo Franceschi-Bicchierai Comme l’ a découvert , l’utilisation du centre de contrôle pour désactiver Bluetooth permet aux notifications Bluetooth indésirables de continuer sans relâche.

Les plates-formes Android et Windows pourraient être DoSed par Flipper Zero lorsqu’elles exécutent Flipper Xtreme. Bleeping Computer a publié une vidéo montrant que le micrologiciel semblait inonder un téléphone Samsung Galaxy d’un flot incessant de pop-ups, mais il n’était pas immédiatement clair si l’appareil finissait par tomber en panne. (Van der Ham n’a pas testé les paramètres non-iPhone.) Pour bloquer de telles attaques sur Android, ouvrez les paramètres et recherchez « partage à proximité » (il se trouve à des endroits légèrement différents selon le fabricant du matériel et la version d’Android). Désactivez ensuite « Afficher la notification ». Sous Windows, ouvrez les paramètres Bluetooth et assurez-vous que « Afficher les notifications pour se connecter à l’aide de Swift Pair » n’est pas coché.

Malheureusement, les attaques peuvent être si perturbatrices qu’il peut être difficile, voire impossible, d’apporter les modifications nécessaires au système lorsqu’elles sont en cours.

Guido a déclaré qu’il y avait beaucoup de choses que Flipper Zero ne pouvait pas faire actuellement. Le vol d’une voiture en fait partie, car la plupart des porte-clés utilisent des protocoles qui fonctionnent sur des fréquences radio différentes de celles auxquelles un Flipper peut accéder aujourd’hui. Alors qu’il assistait à la conférence des hackers Defcon à Las Vegas en août, il a également confirmé que l’appareil ne peut pas cloner les cartes-clés utilisées dans les hôtels MGM car ils nécessitent du matériel qui n’est actuellement pas disponible dans le Flipper Zero. De plus, le fabricant de la carte, HID, a ajouté un cryptage qui protège automatiquement les informations lors de leur passage de la carte au lecteur.

Pourtant, il ne fait aucun doute que des appareils comme le Flipper Zero élargissent les capacités de piratage des appareils à radiofréquence (RF) qui nous entourent. L’expansion ne fera que croître à mesure que de nouvelles générations d’appareils seront introduites.

“Beaucoup de ces technologies RF simples que nous utilisons quotidiennement n’étaient pas sûres car personne ne s’est efforcé de les briser”, a déclaré Guido. « Ils n’ont jamais été en sécurité. Et maintenant, tous ces systèmes RF peuvent être piratés par des outils simples comme un Flipper. Mais c’est comme ça que tout se passe. Les attaques s’améliorent, deviennent plus accessibles et les technologies mal sécurisées finissent par rattraper leur retard.

@duJambon J’espère qu’l lui a collé un pain au passage !

-

Oui enfin c’est comme tout, le Flipper Zero peut servir a ça mais ça sert a beaucoup d’autres choses. C’est surtout un super outil.

-

Il n’y a pas encore de remède contre une attaque populaire sur iPhone, à l’exception de la désactivation du Bluetooth.

Il y a deux semaines, un matin, le chercheur en sécurité Jeroen van der Ham voyageait en train aux Pays-Bas lorsque son iPhone a soudainement affiché une série de fenêtres contextuelles rendant presque impossible l’utilisation de son appareil.

“Mon téléphone recevait ces fenêtres contextuelles toutes les quelques minutes, puis mon téléphone redémarrait”, a-t-il écrit à Ars dans une interview en ligne. “J’ai essayé de le mettre en mode verrouillage, mais cela n’a pas aidé.”

À la surprise et au chagrin de van der Ham, le même flot débilitant de pop-ups a de nouveau frappé lors du trajet de l’après-midi pour rentrer chez lui, non seulement contre son iPhone mais contre ceux des autres passagers dans le même wagon. Il a alors remarqué qu’un des mêmes passagers à proximité était également présent ce matin-là. Van der Ham a mis deux et deux ensemble et a désigné le passager comme coupable.

“Il travaillait allègrement sur une sorte d’application sur son Macbook, avait lui-même son iPhone connecté via USB pour pouvoir continuer à travailler pendant que tout autour de lui, les appareils Apple redémarraient et il ne prêtait même pas attention à ce qui se passait”, a-t-il déclaré. dit. « Votre téléphone devient quasiment inutilisable. Vous pouvez toujours faire des choses entre-temps pendant quelques minutes, donc c’est vraiment ennuyeux à vivre. Même en tant que chercheur en sécurité ayant entendu parler de cette attaque, il est vraiment difficile de réaliser que c’est ce qui se passe.»

Il s’est avéré que le coupable utilisait un appareil Flipper Zero pour envoyer des demandes de couplage Bluetooth à tous les iPhones à portée radio. Cet appareil fin et léger est disponible depuis 2020, mais ces derniers mois, il est devenu beaucoup plus visible. Il agit comme un couteau suisse pour toutes sortes de communications sans fil. Il peut interagir avec les signaux radio, notamment RFID, NFC, Bluetooth, Wi-Fi ou radio standard. Les gens peuvent l’utiliser pour changer secrètement les chaînes d’une télévision dans un bar, cloner certaines cartes-clés d’hôtel, lire la puce RFID implantée dans les animaux de compagnie, ouvrir et fermer certaines portes de garage et perturber l’utilisation normale des iPhones.

Ces types de hacks sont possibles depuis des décennies, mais ils nécessitent un équipement spécial et une grande expertise. Les capacités nécessitaient généralement des SDR coûteux (abréviation de radios définies par logiciel) qui, contrairement aux radios définies par matériel traditionnelles, utilisent un micrologiciel et des processeurs pour recréer numériquement les transmissions et les réceptions de signaux radio. Le Flipper Zero à 200 $ n’est pas un SDR à part entière, mais en tant que radio contrôlée par logiciel, il peut faire bon nombre des mêmes choses à un prix abordable et avec un facteur de forme beaucoup plus pratique que les générations précédentes de SDR.

“Le problème est terminé : les radios logicielles ont rendu accessibles à beaucoup plus de personnes qu’auparavant des attaques auparavant inaccessibles, et le travail sur celles-ci va se poursuivre”, a écrit Dan Guido, PDG de la société de sécurité Trail of Bits, dans une interview. « Les personnes qui s’intéressent occasionnellement à la technologie peuvent désormais facilement cloner la plupart des cartes d’accès d’hôtel ou de bureau. Ils n’ont besoin d’aucune connaissance des signaux et n’ont pas besoin de jouer avec le code open source ou Linux. [Cela] démocratise définitivement certains piratages RF [radiofréquences] autrefois complexes entre les mains de simples mortels.

Le fabricant Flipper Zero présente l’appareil comme un « outil multifonction portable pour les pentesters et les geeks » adapté au piratage des protocoles radio et à la construction de systèmes de contrôle d’accès, au dépannage du matériel, au clonage de cartes-clés électroniques et de cartes RFID, et à une utilisation comme télécommande universelle pour téléviseur. . Sa conception open source permet aux utilisateurs de flasher l’appareil avec un micrologiciel personnalisé pour bénéficier de nouvelles fonctionnalités.

“L’idée de Flipper Zero est de combiner tous les outils matériels dont vous auriez besoin pour l’exploration et le développement en déplacement”, a écrit le fabricant. “Flipper a été inspiré par le projet pwnagotchi, mais contrairement à d’autres cartes DIY, Flipper est conçu en gardant à l’esprit la commodité d’un usage quotidien : il a un boîtier robuste, des boutons pratiques et une forme, donc il n’y a pas de PCB sales ou de broches rayées.”

Malgré ses capacités aux multiples facettes, le Flipper Zero semble surtout connu ces dernières semaines pour ses capacités iPhone DoSing. La façon dont Bluetooth fonctionne sur les iPhones et iPads les rend particulièrement vulnérables. Van der Ham a flashé son appareil avec un firmware personnalisé appelé Flipper Xtreme , qu’il a acquis sur une chaîne Discord consacrée au Flipper Zero. Un paramètre du micrologiciel envoie un flux constant de messages annonçant la disponibilité d’un appareil BLE (Bluetooth Low Energy) à proximité. Ce flux constant peut être ennuyeux pour les utilisateurs de n’importe quel appareil, mais il ne fait pas planter les téléphones. Un paramètre distinct, intitulé « Attaque iOS 17 », est celui utilisé par le farceur du train.

Van der Ham a recréé l’attaque dans un environnement contrôlé, qui a fonctionné exactement comme lors de son précédent trajet en train.

Curieusement, le chercheur n’a pas pu faire planter les iPhones exécutant des versions iOS antérieures à 17.0. Les représentants d’Apple n’ont pas répondu à un e-mail demandant si l’entreprise prévoyait de publier des mises à jour pour empêcher le flux de pop-ups provoquant des plantages.

Pour l’instant, le seul moyen d’empêcher une telle attaque sur iOS ou iPadOS est de désactiver Bluetooth dans l’application Paramètres. le journaliste de TechCrunch Lorenzo Franceschi-Bicchierai Comme l’ a découvert , l’utilisation du centre de contrôle pour désactiver Bluetooth permet aux notifications Bluetooth indésirables de continuer sans relâche.

Les plates-formes Android et Windows pourraient être DoSed par Flipper Zero lorsqu’elles exécutent Flipper Xtreme. Bleeping Computer a publié une vidéo montrant que le micrologiciel semblait inonder un téléphone Samsung Galaxy d’un flot incessant de pop-ups, mais il n’était pas immédiatement clair si l’appareil finissait par tomber en panne. (Van der Ham n’a pas testé les paramètres non-iPhone.) Pour bloquer de telles attaques sur Android, ouvrez les paramètres et recherchez « partage à proximité » (il se trouve à des endroits légèrement différents selon le fabricant du matériel et la version d’Android). Désactivez ensuite « Afficher la notification ». Sous Windows, ouvrez les paramètres Bluetooth et assurez-vous que « Afficher les notifications pour se connecter à l’aide de Swift Pair » n’est pas coché.

Malheureusement, les attaques peuvent être si perturbatrices qu’il peut être difficile, voire impossible, d’apporter les modifications nécessaires au système lorsqu’elles sont en cours.

Guido a déclaré qu’il y avait beaucoup de choses que Flipper Zero ne pouvait pas faire actuellement. Le vol d’une voiture en fait partie, car la plupart des porte-clés utilisent des protocoles qui fonctionnent sur des fréquences radio différentes de celles auxquelles un Flipper peut accéder aujourd’hui. Alors qu’il assistait à la conférence des hackers Defcon à Las Vegas en août, il a également confirmé que l’appareil ne peut pas cloner les cartes-clés utilisées dans les hôtels MGM car ils nécessitent du matériel qui n’est actuellement pas disponible dans le Flipper Zero. De plus, le fabricant de la carte, HID, a ajouté un cryptage qui protège automatiquement les informations lors de leur passage de la carte au lecteur.

Pourtant, il ne fait aucun doute que des appareils comme le Flipper Zero élargissent les capacités de piratage des appareils à radiofréquence (RF) qui nous entourent. L’expansion ne fera que croître à mesure que de nouvelles générations d’appareils seront introduites.

“Beaucoup de ces technologies RF simples que nous utilisons quotidiennement n’étaient pas sûres car personne ne s’est efforcé de les briser”, a déclaré Guido. « Ils n’ont jamais été en sécurité. Et maintenant, tous ces systèmes RF peuvent être piratés par des outils simples comme un Flipper. Mais c’est comme ça que tout se passe. Les attaques s’améliorent, deviennent plus accessibles et les technologies mal sécurisées finissent par rattraper leur retard.

@duJambon a dit dans Ce petit appareil envoie les iPhones mis à jour dans une boucle DoS sans fin :

Le fabricant Flipper Zero présente l’appareil comme un « outil multifonction portable pour les pentesters et les geeks »

il faut vraiment que je m’en achète un !

Edit : mais payer 217€ pour un outil dont je ne suis pas sûr de savoir utiliser c’est un peu limite ^^ mais je suis quand même tenté, car à mon avis cet appareil risque de disparaitre d’Amazon du jour au lendemain

-

C’est rigolo

Sinon qui laisse son Bluetooth activé en permanence ?

-

C’est rigolo

Sinon qui laisse son Bluetooth activé en permanence ?

@Ashura a dit dans Ce petit appareil envoie les iPhones mis à jour dans une boucle DoS sans fin :

Sinon qui laisse son Bluetooth activé en permanence ?

tous ceux, comme moi qui utilise android auto ou son équivalent apple

-

@Ashura a dit dans Ce petit appareil envoie les iPhones mis à jour dans une boucle DoS sans fin :

Sinon qui laisse son Bluetooth activé en permanence ?

tous ceux, comme moi qui utilise android auto ou son équivalent apple

@Mister158 dans la voiture du coup, une fois que t’es plus dedans ta plus besoin

-

parce que tu crois vraiment que je vais me faire chier à le couper et à le remettre à chaque fois ?

-

@Mister158 salut, pour rejoindre l’avis de Ashura, perso je sais que j’évite d’activer le Bluetooth car ça a tendance à vider la batterie de mon smartphone… mais peut-être que sur les iPhone c’est différent ^^

-

@Rapace moi il tiens sans problème la journée, un s20fe d’il y a 4 ou 5 ans. Bon le soir il est sur le chargeur sans fil.

-

parce que tu crois vraiment que je vais me faire chier à le couper et à le remettre à chaque fois ?

@Mister158 t’abuse ça prends 2sec

-

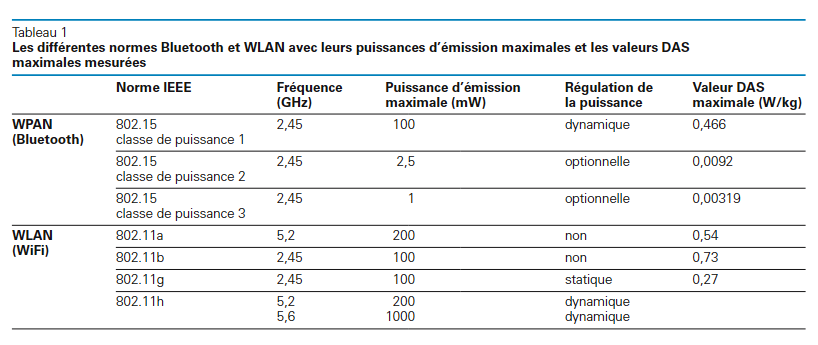

Le bluetooth consomme 10 à 20 fois moins que le wifi, si on veut diminuer la décharge de la batterie, il vaut mieux couper le wifi.

Et la liaison téléphonique/internet, c’est encore pire, plus le signal est faible plus la puissance nécessaire est élevée. Autant mettre le mode avion et remettre le téléphone en ligne pour lire les messages ou envoyer les appels

Cela dit, je me pignole beaucoup plus souvent que je ne coupe le bluetooth…

-

Bah beaucoup de gens laissent le Bluetooth activé. A partir du moment ou t’as des devices qui fonctionnent en Bluetooth (casques, montres, voitures, etc…) tu le laisses en permanence activé…

Après c’est pas parce qu’il est activé qu’il s’associe avec tout (a minima il est visible/découvrable). -

@Ashura

Je plussoie, je désactive aussi le BT dès que j’en ai plus besoin vu qu’il ne sert à rien. Idem pour le wifi à la maison.

La batterie se décharge bien moins vite pour ma part.En général sur mes 2 jours d’autonomie, je peux gagner jusqu’à 1/2 journée., ce qui est non négligeable et c’est toujours ça en moins.

-

Flipper Zero : 4 nouveautés que vous allez adorer

Une mise à jour importante de l’outil vient de sortir. (la 1.0)

Depuis son lancement, le Flipper Zero fait énormément parler de lui. Cet outil multifonction s’adresse avant tout aux hackers et à tous ceux qui s’intéressent de près ou de loin avec la cybersécurité. Une mise à jour 1.0 assortie de fonctionnalités vient justement d’être lancée. L’occasion de revenir sur trois nouveautés qui ont attiré notre attention.

Une meilleure autonomie de la batterie

C’est tout sauf un détail. Le Flipper Zero est désormais capable de tenir jusqu’à un mois en mode veille. Si vous n’utilisez l’appareil qu’assez peu souvent, vous n’aurez donc pas à le recharger sans arrêt.

Augmentation des vitesses de transfert

Comme l’a noté Zdnet, la vitesse de transfert des données par Bluetooth est bien plus rapide sur les appareils Android depuis cette mise à jour. Dans certains cas, cette dernière peut même doubler. Cette évolution favorable ne concerne malheureusement pas les utilisateurs d’iPhone. C’est important, car cela va permettre une exécution plus fluide lors des phases de tests ou pour réaliser certaines actions.

Le Flipper Zero en tant que télécommande

On sait déjà que l’appareil peut être utilisé comme une télécommande universelle, notamment pour les téléviseurs, les climatiseurs et d’autres objets de l’intérieur. Et justement, la mise à jour permet désormais la prise en charge de matériel infrarouge externe, rapporte PC Mag. En clair, la portée du Flipper Zero est augmentée et son autonomie est désormais d’un mois et non plus d’une semaine dans ce cadre d’utilisation.

Un codage simplifié

C’est un peu technique, mais comme le précise The Verge, JavaScript est désormais pris en charge. Dès lors, cela va simplifier le codage de vos propres applications. Notons également que le Flipper Zero peut désormais écouter des talkies-walkies analogiques. La mise à jour inclut de nombreuses autres fonctionnalités que l’on vous laisse découvrir sur le site officiel.

Polémiques autour du Flipper Zero

Rappelons que cet appareil a parfois fait polémique, notamment car il peut être utilisé comme outil de hacking malveillant, par exemple en permettant l’accès à des systèmes sans autorisation. Il en va ainsi des smartphones et nous vous avons alerté à plusieurs reprises sur ce danger sur Presse-citron.

Mais dans le même temps, le Flipper Zero peut aussi être employé comme un outil de hacking éthique afin de repérer des failles de sécurité sur des objets. Sa présence donne aussi l’occasion de sensibiliser le public aux risques liés à ces technologies.

Source: https://www.presse-citron.net/flipper-zero-4-nouveautes-que-vous-allez-adorer/

Voir aussi: 7 hacks cool et utiles à faire avec votre Flipper Zero

Bonjour ! Vous semblez intéressé par cette conversation, mais vous n’avez pas encore de compte.

Marre de refaire défiler les mêmes messages ? Créez un compte pour retrouver votre position, recevoir des notifications des nouvelles réponses, sauvegarder vos favoris et voter pour les messages que vous appréciez.

Grâce à votre participation, ce message peut devenir encore meilleur 💗

S'inscrire Se connecter