Un malware Linux voleur de mots de passe a été utilisé pendant 3 ans et personne ne l'a remarqué

-

Un site de téléchargement a subrepticement servi des logiciels malveillants aux utilisateurs de Linux qui ont volé des mots de passe et d’autres informations sensibles pendant plus de trois ans jusqu’à ce qu’il soit finalement silencieux, ont déclaré mardi des chercheurs.

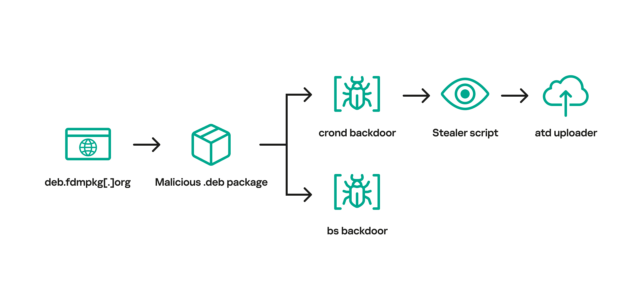

Le site freedownloadmanager[.]org proposait une version inoffensive d’une offre Linux connue sous le nom de Free Download Manager. À partir de 2020, le même domaine redirigeait parfois les utilisateurs vers le domaine deb.fdmpkg[.]org, qui servait une version malveillante de l’application. La version disponible sur le domaine malveillant contenait un script qui téléchargeait deux fichiers exécutables dans les chemins de fichiers /var/tmp/crond et /var/tmp/bs. Le script a ensuite utilisé le planificateur de tâches cron pour lancer le fichier /var/tmp/crond toutes les 10 minutes. Avec cela, les appareils qui avaient installé la version piégée de Free Download Manager ont été définitivement détournés.

Après avoir accédé à une adresse IP du domaine malveillant, la porte dérobée a lancé un shell inversé qui a permis aux attaquants de contrôler à distance l’appareil infecté. Des chercheurs de Kaspersky, la société de sécurité qui a découvert le logiciel malveillant, ont ensuite analysé la porte dérobée d’un appareil de laboratoire pour observer son comportement.

“Ce voleur collecte des données telles que des informations système, l’historique de navigation, les mots de passe enregistrés, les fichiers de portefeuille de crypto-monnaie, ainsi que les informations d’identification des services cloud (AWS, Google Cloud, Oracle Cloud Infrastructure, Azure)”, ont écrit les chercheurs dans un rapport mardi . « Après avoir collecté des informations sur la machine infectée, le voleur télécharge un binaire de téléchargement depuis le serveur C2 et l’enregistre dans /var/tmp/atd. Il utilise ensuite ce binaire pour télécharger les résultats de l’exécution du voleur sur l’infrastructure des attaquants.

L’image ci-dessous illustre la chaîne d’infection.

Après avoir recherché des publications sur les réseaux sociaux traitant de Free Download Manager, les chercheurs ont découvert que certaines personnes visitant freedownloadmanager[.]org recevaient une version inoffensive de l’application, tandis que d’autres étaient redirigées vers l’un des domaines malveillants suivants qui servaient la version piégée. .

2c9bf1811ff428ef9ec999cc7544b43950947b0f.u.fdmpkg[.]org c6d76b1748b67fbc21ab493281dd1c7a558e3047.u.fdmpkg[.]org 0727bedf5c1f85f58337798a63812aa986448473.u.fdmpkg[.]org c3a05f0dac05669765800471abc1fdaba15e3360.u.fdmpkg[.]orgOn ne sait pas pourquoi certains visiteurs ont reçu la version non malveillante du logiciel et d’autres ont été redirigés vers un domaine malveillant. Les redirections malveillantes ont pris fin en 2022 pour des raisons inconnues.

La porte dérobée est une version mise à jour d’un malware suivi sous le nom de Bew, publié en 2014. Bew était l’un des composants utilisés dans une attaque en 2017 . Le voleur appelé par la porte dérobée a été installé lors d’une campagne de 2019 après avoir exploité pour la première fois une vulnérabilité du serveur de messagerie Exim.

“Bien que la campagne soit actuellement inactive”, ont écrit les chercheurs, faisant référence à l’incident récent, “ce cas de Free Download Manager démontre qu’il peut être assez difficile de détecter à l’œil nu les cyberattaques en cours sur les machines Linux.” Ils ont ajouté :

Le malware observé lors de cette campagne est connu depuis 2013. De plus, les implants se sont révélés assez bruyants, comme le démontrent de multiples posts sur les réseaux sociaux. Selon nos données télémétriques, les victimes de cette campagne se trouvent partout dans le monde, notamment au Brésil, en Chine, en Arabie Saoudite et en Russie. Compte tenu de ces faits, il peut sembler paradoxal que le package malveillant Free Download Manager soit resté indétecté pendant plus de trois ans.

- Contrairement à Windows, les malwares Linux sont beaucoup plus rarement observés ;

- Les infections par le paquet Debian malveillant se sont produites avec un certain degré de probabilité : certains utilisateurs ont reçu le paquet infecté, tandis que d’autres ont fini par télécharger le paquet inoffensif ;

- Les utilisateurs des réseaux sociaux discutant des problèmes de Free Download Manager ne soupçonnaient pas qu’ils étaient causés par des logiciels malveillants.

La publication propose une variété de hachages de fichiers, de domaines et d’adresses IP que les gens peuvent utiliser pour indiquer s’ils ont été ciblés ou infectés dans la campagne, ce que les chercheurs soupçonnent d’être une attaque de la chaîne d’approvisionnement impliquant la version inoffensive de Free Download Manager. Les chercheurs ont déclaré que les personnes gérant le site freedownloadmanager[.]org n’avaient pas répondu aux messages les informant de la campagne. Ils n’ont pas non plus répondu à une demande pour ce message.

-

Greetings from the Free Download Manager team!

We acknowledge the reports regarding the security concerns and assure you that we’re actively investigating their history.As of now, all links on the FDM website are secure and functional. For the comprehensive overview of the situation, we’ve posted an official announcement on our website. We encourage everyone to get more insights here: https://www.freedownloadmanager.org/blog/?p=664

-

Bonjour, c’est qui ce Fouteur De Merde?, pas besoin d’un freedownload pour “manager” un Linux, on a largement ce qu’il faut avec les paquets, alors, les Get More iront se faire voir

-

choisissez windows et vous n’aurez pas de problème de malwares ! haha

-

@Rapace Ha bin non, viendez sur mac osx c’est hyper safe

-

-

@Violence tu m’auras compris, j’ironisais, Linux pas plus épargné que les autres, mais moins utilisé, donc j’imagine moins ciblé.

-

@michmich

Oui t’inquiètes j’avais compris Et c’est tout à fait cela, tu as tout à fait raison.

Et c’est tout à fait cela, tu as tout à fait raison.Je préfères juste le dire car beaucoup pensent encore qu’être sous GNU/Linux ou MacOS, c’est être immunisé ou qu’ils n’ont pas besoin d’antivirus/malwares alors que c’est totalement faux.

-

@michmich

Oui t’inquiètes j’avais compris Et c’est tout à fait cela, tu as tout à fait raison.

Et c’est tout à fait cela, tu as tout à fait raison.Je préfères juste le dire car beaucoup pensent encore qu’être sous GNU/Linux ou MacOS, c’est être immunisé ou qu’ils n’ont pas besoin d’antivirus/malwares alors que c’est totalement faux.

@Violence Bon après je suis pas le plus prudent, sur Windows je me contente de Windows Defender, sur OSX je fais guère de “hors piste” donc pas d’antivirus (pour l’instant) sur Linux je suis à poil total, sans y faire n’importe quoi non plus.

-

@michmich , alors le pseudo michmich, c’était pas pour Jacquie & Michel ?

-

@El-Bbz non non, c’est mon pseudo d’instructeur à l’auto école

https://www.facebook.com/clicpix/videos/françois-lembrouille-mich-mich/1069148666556416/

-

Et là, pas de “hors piste” non plus ? Gnééé…

Bonjour ! Vous semblez intéressé par cette conversation, mais vous n’avez pas encore de compte.

Marre de refaire défiler les mêmes messages ? Créez un compte pour retrouver votre position, recevoir des notifications des nouvelles réponses, sauvegarder vos favoris et voter pour les messages que vous appréciez.

Grâce à votre participation, ce message peut devenir encore meilleur 💗

S'inscrire Se connecter